titulek

|

Hledejte v názvu stránky. Text mezi značkami <br></td>

<td width="214">intitle:”index of” - najde všechny stránky s výpisy adresářů <br></td>

</tr><tr><td width="214">ext <br></td>

<td width="214">Vyhledejte stránky se zadanou příponou <br></td>

<td width="214">ext:pdf – vyhledá všechny soubory PDF <br></td>

</tr><tr><td width="214">typ souboru <br></td>

<td width="214">V současné době zcela podobné tř. slovo "ext" <br></td>

<td width="214">filetype:pdf - podobný <br></td>

</tr><tr><td width="214">příbuzný <br></td>

<td width="214">Hledejte stránky s podobnými tématy <br></td>

<td width="214">related:google.ru - zobrazí jeho analogy <br></td>

</tr><tr><td width="214">odkaz <br></td>

<td width="214">Vyhledejte stránky, které na to odkazují <br></td>

<td width="214">link:somesite.ru - najde všechny stránky, které na to mají odkaz <br></td>

</tr><tr><td width="214">definovat <br></td>

<td width="214">Zobrazit definici slova <br></td>

<td width="214">define:0day - definice pojmu <br></td>

</tr><tr><td width="214">mezipaměti <br></td>

<td width="214">Zobrazit obsah stránky v mezipaměti (pokud existuje) <br></td>

<td width="214">cache:google.com – otevře stránku uloženou v mezipaměti <br></td>

</tr></tbody></table><p>Tabulka 2 – Speciální znaky pro dotazy Google <br></p><table><tbody><tr><td width="214"><b>Symbol</b><br></td>

<td width="214"><b>Význam</b><br></td>

<td width="214"><b>Příklad</b><br></td>

</tr><tr><td width="214">“<br></td>

<td width="214">Přesná fráze <br></td>

<td width="214">intitle:“Stránka konfigurace směrovače RouterOS“ - vyhledejte směrovače <br></td>

</tr><tr><td width="214">*<br></td>

<td width="214">Jakýkoli text <br></td>

<td width="214">inurl: “bitrix*mcart” – hledání stránek na bitrixu pomocí zranitelného modulu mcart <br></td>

</tr><tr><td width="214">.<br></td>

<td width="214">Jakákoli postava <br></td>

<td width="214">Index.of - podobný indexu požadavku <br></td>

</tr><tr><td width="214">-<br></td>

<td width="214">Smazat slovo <br></td>

<td width="214">error -warning - zobrazí všechny stránky, které mají chybu, ale žádné varování <br></td>

</tr><tr><td width="214">..<br></td>

<td width="214">Rozsah <br></td>

<td width="214">cve 2006..2016 - zobrazit zranitelnosti podle roku počínaje rokem 2006 <br></td>

</tr><tr><td width="214">|<br></td>

<td width="214">Logické "nebo" <br></td>

<td width="214">linux | okna - zobrazí stránky, kde se vyskytuje buď první nebo druhé slovo <br></td>

</tr></tbody></table><br>Stojí za to pochopit, že jakýkoli požadavek na vyhledávač je vyhledávání pouze podle slov. <br>Je zbytečné hledat na stránce metaznaky (uvozovky, závorky, interpunkční znaménka atd.). I hledání přesné fráze uvedené v uvozovkách je hledání slov, po kterém následuje hledání přesné shody ve výsledcích. <p>Všechny dorky z databáze Google Hack jsou logicky rozděleny do 14 kategorií a jsou uvedeny v tabulce 3. <br>Tabulka 3 – Kategorie databáze Google Hack <br></p><table><tbody><tr><td width="168"><b>Kategorie</b><br></td>

<td width="190"><b>Co vám umožní najít</b><br></td>

<td width="284"><b>Příklad</b><br></td>

</tr><tr><td width="168">Opěry <br></td>

<td width="190">Webové shelly, veřejní správci souborů <br></td>

<td width="284">Najděte všechny hacknuté stránky, na které jsou nahrány uvedené webové shelly: <br>(intitle:"phpshell" OR intitle:"c99shell" OR intitle:"r57shell" OR intitle:"PHP Shell" OR intitle:"phpRemoteView") `rwx` "uname" <br></td>

</tr><tr><td width="168">Soubory obsahující uživatelská jména <br></td>

<td width="190">Soubory registru, konfigurační soubory, logy, soubory obsahující historii zadaných příkazů <br></td>

<td width="284">Najděte všechny soubory registru obsahující informace o účtu: <br><i>filetype:reg reg +intext:“správce internetových účtů“</i><br></td>

</tr><tr><td width="168">Citlivé adresáře <br></td>

<td width="190">Adresáře s různými informacemi (osobní dokumenty, konfigurace vpn, skrytá úložiště atd.) <br></td>

<td width="284">Najít všechny výpisy adresářů obsahující soubory související s VPN: <br><i>"Config" intitle:"Index" intext:vpn</i><br>Stránky obsahující repozitáře git: <br><i>(intext:"index souboru /.git") ("nadřazený adresář")</i><br></td>

</tr><tr><td width="168">Detekce webového serveru <br></td>

<td width="190">Verze a další informace o webovém serveru <br></td>

<td width="284">Najděte konzoly pro správu serveru JBoss: <br><i>inurl:"/web-console/" intitle:"Administrační konzole"</i><br></td>

</tr><tr><td width="168">Zranitelné soubory <br></td>

<td width="190">Skripty obsahující známé chyby zabezpečení <br></td>

<td width="284">Najděte weby, které používají skript, který vám umožní nahrát libovolný soubor ze serveru: <br><i>allinurl:forcedownload.php?file=</i><br></td>

</tr><tr><td width="168">Zranitelné servery <br></td>

<td width="190">Instalační skripty, webové prostředí, otevřené administrativní konzoly atd. <br></td>

<td width="284">Najděte otevřené konzoly PHPMyAdmin běžící jako root: <br><i>intitle:phpMyAdmin "Vítejte v phpMyAdmin ***" "běžící na * jako root@*"</i><br></td>

</tr><tr><td width="168">Chybové zprávy <br></td>

<td width="190">Různé chyby a varování často odhalí důležité informace – od verze CMS až po hesla <br></td>

<td width="284">Stránky, které mají chyby při provádění SQL dotazů do databáze: <br><i>"Upozornění: mysql_query()" "neplatný dotaz"</i><br></td>

</tr><tr><td width="168">Soubory obsahující šťavnaté informace <br></td>

<td width="190">Certifikáty, zálohy, e-maily, protokoly, SQL skripty atd. <br></td>

<td width="284">Najít inicializační skripty SQL: <br><i>filetype:sql a „insert into“ -site:github.com</i><br></td>

</tr><tr><td width="168">Soubory obsahující hesla <br></td>

<td width="190">Cokoli, co může obsahovat hesla – logy, SQL skripty atd. <br></td>

<td width="284">Protokoly zmiňující hesla: <br><i>typ souboru:</i><i>log</i><i>intext:</i><i>heslo |</i><i>projít |</i><i>pw</i><br>sql skripty obsahující hesla: <br><i>ext:</i><i>sql</i><i>intext:</i><i>uživatelské jméno</i><i>intext:</i><i>Heslo</i><br></td>

</tr><tr><td width="168">Citlivé informace o online nakupování <br></td>

<td width="190">Informace související s online nákupy <br></td>

<td width="284">Najít PIN kódy: <br><i>dcid=</i><i>bn=</i><i>kolík</i><i>kód=</i><br></td>

</tr><tr><td width="168">Data sítě nebo zranitelnosti <br></td>

<td width="190">Informace, které přímo nesouvisejí s webovým zdrojem, ale ovlivňují síť nebo jiné newebové služby <br></td>

<td width="284">Najděte automatické konfigurační skripty proxy obsahující informace o interní síti: <br><i>inurl:proxy | inurl:wpad ext:pac | ext:dat findproxyforurl</i><br></td>

</tr><tr><td width="168">Stránky obsahující přihlašovací portály <br></td>

<td width="190">Stránky obsahující přihlašovací formuláře <br></td>

<td width="284">webové stránky saplogonu: <br><i>intext:"2016 SAP AG. Všechna práva vyhrazena." intitle:"Přihlášení"</i><br></td>

</tr><tr><td width="168">Různá online zařízení <br></td>

<td width="190">Tiskárny, routery, monitorovací systémy atd. <br></td>

<td width="284">Najděte konfigurační panel tiskárny: <br><i>intitle:"</i><i>hp</i><i>laserjet"</i><i>inurl:</i><i>SSI/</i><i>Auth/</i><i>soubor_</i><i>config_</i><i>informace o zařízení.</i><i>htm</i><br></td>

</tr><tr><td width="168">Rady a zranitelnosti <br></td>

<td width="190">Webové stránky na zranitelných verzích CMS <br></td>

<td width="284">Najděte zranitelné pluginy, pomocí kterých můžete na server nahrát libovolný soubor: <br><i>inurl:fckeditor -intext:"ConfigIsEnabled = False" intext:ConfigIsEnabled</i><br></td>

</tr></tbody></table><br>Dorky se častěji zaměřují na vyhledávání napříč všemi internetovými stránkami. Nic vám ale nebrání omezit rozsah vyhledávání na libovolném webu nebo webech. <br>Každý dotaz Google lze zaměřit na konkrétní web přidáním klíčového slova „site:somesite.com“ k dotazu. Toto klíčové slovo lze přidat do libovolného dorka. <p><b>Automatizace vyhledávání zranitelností</b><br>Tak se zrodil nápad napsat jednoduchou utilitu, která automatizuje vyhledávání zranitelností pomocí vyhledávače (google) a opírá se o Google Hack Database.</p><p>Nástroj je skript napsaný v nodejs pomocí phantomjs. Abychom byli přesní, skript je interpretován samotnými phantomjs. <br>Phantomjs je plnohodnotný webový prohlížeč bez GUI, ovládaný js kódem a s pohodlným API. <br>Nástroj dostal celkem srozumitelný název - dorks. Spuštěním na příkazovém řádku (bez voleb) získáme krátkou nápovědu s několika příklady použití: <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/edd/6fb/ccc/edd6fbccc5ec340abe750f3073c1b427.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 1 - Seznam hlavních možností dorks</p><p>Obecná syntaxe nástroje je: dork „příkaz“ „seznam možností“. <br>Podrobný popis všech možností je uveden v tabulce 4.</p><p>Tabulka 4 - Syntaxe Dorks <br></p><table border="1"><tbody><tr><td width="214"><b>tým</b><br></td>

<td width="214"><b>Volba</b><br></td>

<td width="214"><b>Popis</b><br></td>

</tr><tr><td rowspan="4" width="214">ghdb <br></td>

<td width="214">-l <br></td>

<td width="214">Vytiskněte si očíslovaný seznam dork kategorií Google Hack Database <br></td>

</tr><tr><td width="214">-c „číslo nebo název kategorie“ <br></td>

<td width="214">Načtěte dveře zadané kategorie podle čísla nebo názvu <br></td>

</tr><tr><td width="214">-q "fráze" <br></td>

<td width="214">Stáhnout dorks nalezené na požádání <br></td>

</tr><tr><td width="214">-o "soubor" <br></td>

<td width="214">Uložte výsledek do souboru (pouze s volbami -c|-q) <br></td>

</tr><tr><td rowspan="8" width="214">Google <br></td>

<td width="214">-d "dork" <br></td>

<td width="214">Nastavte libovolný dork (možnost lze použít mnohokrát, kombinace s možností -D je povolena) <br></td>

</tr><tr><td width="214">-D "soubor" <br></td>

<td width="214">Použijte dorky ze souboru <br></td>

</tr><tr><td width="214">-s "stránky" <br></td>

<td width="214">Nastavit místo (možnost lze použít mnohokrát, kombinace s možností -S je povolena) <br></td>

</tr><tr><td width="214">-S "soubor" <br></td>

<td width="214">Použít weby ze souboru (dorky budou prohledány pro každý web nezávisle) <br></td>

</tr><tr><td width="214">-f "filtr" <br></td>

<td width="214">Nastavit další klíčová slova (budou přidána do každého dorka) <br></td>

</tr><tr><td width="214">-t "počet ms" <br></td>

<td width="214">Interval mezi požadavky na google <br></td>

</tr><tr><td width="214">-T "počet ms" <br></td>

<td width="214">Časový limit, pokud je nalezen captcha <br></td>

</tr><tr><td width="214">-o "soubor" <br></td>

<td width="214">Uložit výsledek do souboru (uloží se pouze ty stopy, u kterých bylo něco nalezeno) <br></td>

</tr></tbody></table><br>Pomocí příkazu ghdb můžete získat všechny dorky z exploit-db na libovolný požadavek nebo zadat celou kategorii. Pokud zadáte kategorii 0, dojde k uvolnění celé databáze (asi 4,5 tisíce dorků). <p>Seznam aktuálně dostupných kategorií je uveden na obrázku 2. <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/b8f/b11/ffe/b8fb11ffeaced5066fd2fd9e43be67fb.jpg' width="100%" loading=lazy loading=lazy></p><p>Obrázek 2 - Seznam dostupných kategorií dork GHDB</p><p>Tým google nahradí každého dorka do vyhledávače google a analyzuje výsledek na shodu. Cesty, kde bylo něco nalezeno, budou uloženy do souboru. <br>Nástroj podporuje různé režimy vyhledávání: <br>1 dork a 1 web; <br>1 dork a mnoho stránek; <br>1 místo a mnoho dorks; <br>mnoho míst a mnoho dorks; <br>Seznam dork a webů lze zadat buď pomocí argumentu, nebo pomocí souboru.</p><p><b>Ukázka práce</b><br>Zkusme hledat případné zranitelnosti na příkladu hledání chybových hlášení. Příkazem: dorks ghdb –c 7 –o errors.dorks budou načteny všechny známé dorks kategorie „Chybové zprávy“, jak je znázorněno na obrázku 3. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/28c/386/641/28c386641d1528652f7f8e8b8089097a.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 3 – Načtení všech známých záložek kategorie „Chybové zprávy“.</p><p>Dorky jsou staženy a uloženy do souboru. Nyní zbývá jen „nastavit“ je na nějaké místo (viz obrázek 4). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/8e0/a8a/3af/8e0a8a3af4f26544da1faa584813dbff.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 4 – Hledání zranitelností zájmového webu v mezipaměti Google</p><p>Po nějaké době se na zkoumaném webu objeví několik stránek obsahujících chyby (viz obrázek 5).</p><p><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/10b/e83/ba3/10be83ba38f172213ba06b3f9ad05a58.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 5 – Nalezené chybové zprávy</p><p>Výsledkem je, že v souboru result.txt získáme kompletní seznam dork, které vedou k chybě. <br>Obrázek 6 ukazuje výsledek hledání chyb webu. <br><br>Obrázek 6 – Výsledek hledání chyb</p><p>V mezipaměti pro tento dork se zobrazí kompletní backtrace odhalující absolutní cesty skriptů, systém správy obsahu webu a typ databáze (viz obrázek 7). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/0a9/455/588/0a9455588496d6609f5e13d598cb5a48.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 7 – zveřejnění informací o designu webu</p><p>Stojí však za zvážení, že ne všechny dorky z GHDB dávají skutečné výsledky. Google také nemusí najít přesnou shodu a zobrazit podobný výsledek.</p><p>V tomto případě je rozumnější použít svůj osobní seznam doků. Vždy se například vyplatí hledat soubory s „neobvyklými“ příponami, jejichž příklady jsou znázorněny na obrázku 8. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/d7f/865/693/d7f865693f7fcf13137598eeed0ecb58.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 8 – Seznam přípon souborů, které nejsou typické pro běžný webový zdroj</p><p>Výsledkem je, že pomocí příkazu dorks google –D extensions.txt –f bank začne Google od prvního požadavku vracet stránky s „neobvyklými“ příponami souborů (viz obrázek 9). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/107/e1f/a2f/107e1fa2f41c4169bcc254cba2f2f4b6.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 9 – Vyhledávání „špatných“ typů souborů na bankovních webech</p><p>Stojí za to mít na paměti, že Google nepřijímá dotazy delší než 32 slov.</p><p>Pomocí příkazu dorks google –d intext:”error|warning|notice|syntax” –f university <br>Chyby PHP interpretu můžete hledat na vzdělávacích webech (viz obrázek 10). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/717/74f/e36/71774fe3656bfc058c42d43262fdec4a.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 10 – Hledání chyb běhového prostředí PHP</p><p>Někdy není vhodné používat jednu nebo dvě kategorie dorků. <br>Pokud je například známo, že web běží na enginu Wordpress, potřebujeme moduly specifické pro WordPress. V tomto případě je vhodné použít vyhledávání Google Hack Database. Příkaz dorks ghdb –q wordpress –o wordpress_dorks.txt stáhne všechny dorks z Wordpressu, jak je znázorněno na obrázku 11: <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/dcb/ac9/a4e/dcbac9a4eb12f6ec775d9cccc2fdee87.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 11 – Hledání Dorks souvisejících s Wordpressem</p><p>Vraťme se znovu k bankám a pomocí příkazu dorks google –D wordpress_dords.txt –f banka se pokuste najít něco zajímavého souvisejícího s Wordpressem (viz obrázek 12). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/042/0c2/c43/0420c2c435931704288b171f725ccc6a.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 12 – Hledání zranitelností Wordpressu</p><p>Za zmínku stojí, že vyhledávání na Google Hack Database nepřijímá slova kratší než 4 znaky. Pokud například není znám CMS webu, ale je znám jazyk - PHP. V tomto případě můžete to, co potřebujete, filtrovat ručně pomocí potrubí a systémového vyhledávacího nástroje dorks –c all | findstr /I php > php_dorks.txt (viz obrázek 13): <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/4c1/2f8/6e1/4c12f86e111074293c14d6a939c6ebab.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 13 – Prohledejte všechny dorky, kde je zmíněno PHP</p><p>Hledání zranitelností nebo některých citlivých informací ve vyhledávači by mělo být prováděno pouze v případě, že je na tomto webu významný index. Pokud má například web indexováno 10–15 stránek, je hloupé cokoliv hledat tímto způsobem. Kontrola velikosti indexu je snadná – stačí zadat „site:somesite.com“ do vyhledávacího pole Google. Příklad webu s nedostatečným indexem je na obrázku 14. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/78e/1db/b4f/78e1dbb4fc78cd422cec311fc2ca9d33.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 14 – Kontrola velikosti indexu webu</p><p>Teď o tom nepříjemném... Čas od času může Google požadovat captcha – s tím se nedá nic dělat – budete ho muset zadat. Například při vyhledávání v kategorii „Chybové zprávy“ (90 dorks) se captcha objevila pouze jednou.</p><p>Za zmínku stojí, že phantomjs také podporuje práci přes proxy, a to jak přes http, tak i socks rozhraní. Chcete-li povolit režim proxy, musíte odkomentovat odpovídající řádek v dorks.bat nebo dorks.sh.</p><p>Nástroj je dostupný jako zdrojový kód</p>

<p>Vtipné to začíná být pokaždé, když lidé začnou mluvit o soukromých dorcích. <br>Začněme tím, že definujeme, co je dork a co je soukromý:</p><p><b>DORK (DORKA)</b><i>- toto je maska, jinými slovy požadavek na vyhledávač, na který systém vygeneruje seznam webových stránek, jejichž adresy obsahují stejný DORK.</i></p><p><b>Soukromé</b><i>- informace, ke kterým má přístup pouze jedna osoba nebo malá skupina lidí pracujících na jednom projektu.</i></p><p>Nyní se podívejme na frázi " <b><i>Soukromý sex</i>

</b>". <br>Pokud odešleme požadavek na vyhledání stránek pro danou doménu a ten nám dá nějaký výsledek, pak to může udělat kdokoli, a proto poskytnuté informace nejsou soukromé.</p><p>A něco málo o prodejcích her/peněz/obchodů. <br>Spousta lidí ráda dělá dorky tohoto typu: <br></p><p>Steam.php?q= bitcoin.php?id= minecraft.php?id=</p><p>Představme si, že nerozumíme ničemu dorkům, a zkusme se podívat, kolik odkazů nám Google dává: <br><br>Pravděpodobně se vám v hlavě okamžitě objevily takové myšlenky: „Chrenoviči, ty neznáš hovno, podívej se, kolik je tam odkazů, lidé prakticky prodávají peníze! <br>Ale řeknu vám ne, protože teď se podívejme, jaké odkazy nám taková žádost poskytne: <br></p><p>

<br><img src='https://i0.wp.com/image.prntscr.com/image/bdCbWByESr2h-TZDrWRdyQ.png' width="100%" loading=lazy loading=lazy></p>

<p>Myslím, že jste pochopili pointu, nyní použijeme operátora Google <i>inurl:</i> pro přesné vyhledávání a uvidíme, co přijde: <br></p><p>

<br><img src='https://i2.wp.com/image.prntscr.com/image/FQgo8pTHTLi954nEvPvyfA.png' width="100%" loading=lazy loading=lazy></p>

<p>Jo, počet se prudce snížil, pak to samé. A když vezmeme v potaz, že budou duplicitní domény + odkazy plánu ***.info/vaernamo-nyheter/dennis-steam.php, tak sečteno podtrženo, dostaneme 5-10 kusů.</p><p>Kolik lidí si myslíte, že přidá takové odkazy na svůj web?</p><p>Pro zobrazení odkazů musíte být registrováni.</p><p>“ atd., ano samozřejmě jen pár.</p><p>Což znamená, že píšou dorky jako <i>steam.php?id=</i> nemá smysl, pak je otázka, jaké dorki máme vařit? <br>A vše je docela jednoduché, musíme na našich dveřích nasbírat co nejvíce odkazů. Největší počet odkazů bude pocházet z nejprimitivnějšího odkazu formuláře <i>index.php?id=</i><br></p><p>

<img src='https://i2.wp.com/image.prntscr.com/image/jCHyFW7vTKG029fT7UW6tw.png' height="144" width="301" loading=lazy loading=lazy></p>

<br>Jejda, celých 538 milionů, dobrý výsledek, ne? <br>Pojďme přidat další <i>inurl:</i><br><p>

<img src='https://i1.wp.com/image.prntscr.com/image/pK-8NoySS6ug9oJxd26Egw.png' height="138" width="255" loading=lazy loading=lazy></p>

<br>No, polovina z nich zmizela, ale nyní budou mít téměř všechny odkazy index.php?id= <p>Z výše uvedeného můžeme usoudit: potřebujeme nejčastěji používané adresáře, právě z nich budou naše výsledky nejvyšší.</p><p>Myslím, že mnoho lidí mělo myšlenky jako: "No a co dál? Potřebujeme tematické stránky, a ne všechny druhy stránek pro milovníky štěňat!" No jistě, ale abychom přešli k tématům webů, budeme se muset seznámit s operátory Google, začneme. Nebudeme rozebírat všechny operátory, ale pouze ty, které nám pomohou s parsováním stránky.</p><p>Jací operátoři nás zajímají:</p><p><b>inurl:</b> Zobrazuje weby, které obsahují zadané slovo v adrese stránky. <br><u><i>Příklad:</i>

</u><br>Potřebujeme weby, kde adresa stránky obsahuje slovo <i>vozík.</i> Vytvořme žádost jako <i>inurl:cart</i> a zobrazí nám všechny odkazy, kde adresa obsahuje slovo košík. Tito. Pomocí tohoto požadavku jsme dosáhli přísnějšího plnění našich podmínek a odstranění odkazů, které nám nevyhovují.</p><p><b>intext:</b> Stránky jsou vybírány na základě obsahu stránky. <br><i><u>Příklad:</u>

</i><br>Řekněme, že potřebujeme stránky, na kterých jsou napsána slova bitcoin. Vytvořme žádost jako <i>intext:bitcoin,</i> Nyní nám poskytne odkazy, kde bylo v textu použito slovo bitcoin.</p><p><b>název:</b> Zobrazují se stránky, které mají ve značce názvu slova specifikovaná v dotazu. Myslím, že již rozumíte psaní dotazů, proto nebudu uvádět příklady.</p><p><b>allinanchor:</b> provozovatel zobrazuje stránky, které mají v popisu slova, která nás zajímají.</p><p><b>příbuzný:</b> možná jeden z důležitých operátorů, kteří poskytují stránky s podobným obsahem. <br><i><u>Příklad:</u>

</i><br>related:exmo.com – poskytne nám výměny, zkuste to sami zkontrolovat.</p><p>No, možná všichni hlavní operátoři, které potřebujeme.</p><p>Nyní přejděme k budování silnic pomocí těchto operátorů.</p><p>Před každé dveře vložíme inurl: <br></p><p>Inurl:cart?id= inurl:index?id= inurl:catalog?id=</p><br>Použijme také intext: řekněme, že hledáme hračky, což znamená, že potřebujeme slova jako dota2, portál, CSGO... <br><p>Intext:dota2 intext:portal intext:csgo</p><p>Pokud potřebujeme frázi, pak allinurl: <br></p><p>Allinurl: GTA SAMP...</p><p>Nyní to vše slepíme a získáme tento vzhled:</p><p>Inurl:cart?id= intext:dota2 inurl:cart?id= intext:portal inurl:cart?id= intext:csgo inurl:cart?id= allinurl:GTA SAMP inurl:index?id= intext:dota2 inurl:index? id= intext:portal inurl:index?id= intext:csgo inurl:index?id= allinurl:GTA SAMP inurl:catalog?id= intext:dota2 inurl:catalog?id= intext:portal inurl:catalog?id= intext: csgo inurl:catalog?id= allinurl:GTA SAMP</p><p>Díky tomu jsme získali herní dvířka s užším a přesnějším vyhledáváním. <br>Takže použijte svůj mozek a trochu experimentujte s vyhledávacími operátory a klíčovými slovy, není třeba se zvrhávat a psát blbce jako <i>hochymnogoigr.php?id= <br></i><br>Děkuji všem, doufám, že jste si z tohoto článku odnesli alespoň něco užitečného.</p>

<p><b><span>Sloučeno</b>

</span><br></p><p>Ahoj hoši! <br>Chci hned říct, že nejsem žádný hloubkový specialista – jsou lidé chytřejší a s hlubšími znalostmi. Pro mě osobně je to koníček. Ale jsou lidé, kteří toho vědí méně než já – za prvé, materiál není určen pro úplné hlupáky, ale nemusíte být super profík, abyste mu porozuměli. <br>Mnozí z nás jsou zvyklí si myslet, že dork je zranitelnost, bohužel, mýlili jste se - v podstatě je dork vyhledávací požadavek zaslaný vyhledávači. <br>Tedy slovo index.php?id= dork <br>ale slovo Obchod je také slovo. <br>Abyste pochopili, co chcete, musíte si být jasně vědomi svých požadavků na vyhledávač. Obvyklou formu dork index.php?id= lze rozdělit na <br>index - klíč <br>.php? - kód označující, že potřebujete web postavený na PHP <br>id= identifikátor něčeho na webu <br>id=2 v našem případě 2 označuje, s jakým parametrem má být identifikátor analyzován. <br>Pokud napíšete index.php?id=2, pak budou stránky pouze s id=2, pokud dojde k neshodě, stránka bude odstraněna. Z tohoto důvodu nemá smysl k identifikátoru psát přesnou indikaci – může to být 1,2,3,4,5 a ad infinitum. <br>Pokud se rozhodnete vytvořit přesný dork, řekněme pro Steam, pak má smysl dát tomu tento vzhled <br><span>inurl:hra* +intext:"csgo"</span><br><span>bude analyzovat slovo hra* v URL webu (kde * je libovolný počet znaků za slovem hra - koneckonců to mohou být hry a podobně) <br>Vyplatí se také použít operátor, jako je intitle: <br>Pokud jste viděli dobrý herní web nebo máte seznam zranitelných herních webů <br>Pro analýzu má smysl použít související operátor: <br>Pro související: vhodná je hodnota v podobě odkazu na stránky</span><br><span>příbuzný: ***</span><br><span>- najde všechny stránky z pohledu vyhledávače podobné zadanému <br>Pamatujte - dork je analýza - není to díra. <br>Díra, známá také jako zranitelnost, je detekována skenerem na základě toho, co jste analyzovali. <br>Osobně nedoporučuji používat velké množství prefixů (vyhledávacích operátorů), když pracujete bez proxy. <br>Řeknu vám o metodě vytváření soukromých dveří pro zemi <br>Abychom vytvořili dveře jako index.php?id=, budeme je muset analyzovat <br>index - nahradíme jej libovolným slovem <br>.php?id= bude kód pro náš dork <br>Nemá smysl vymýšlet nový kód – protože mnoho webů je stabilních na stejných kódech a enginech a bude i nadále. Seznam kódů: <br><p>Spoiler: Dorky</p><p>Php?ts= <br>.php?topic= <br>.php?t= <br>.php?ch= <br>.php?_nkw= <br>.php?id= <br>.php?option= <br>.php?view= <br>.php?lang= <br>.php?page= <br>.php?p= <br>.php?q= <br>.php?gdjkgd= <br>.php?son= <br>.php?search= <br>.php?uid= <br>.php?title= <br>.php?id_q= <br>.php?prId= <br>.php?tag= <br>.php?dopis= <br>.php?prid= <br>.php?catid= <br>.php?ID= <br>.php?iWine= <br>.php?productID= <br>.php?products_id= <br>.php?topic_id= <br>.php?pg= <br>.php?klan= <br>.php?fid= <br>.php?url= <br>.php?show= <br>.php?inf= <br>.php?event_id= <br>.php?term= <br>.php?TegID= <br>.php?cid= <br>.php?prjid= <br>.php?pageid= <br>.php?name= <br>.php?id_n= <br>.php?th_id= <br>.php?category= <br>.php?book_id= <br>.php?isbn= <br>.php?item_id= <br>.php?sSearchword= <br>.php?CatID= <br>.php?art= <br>.html?ts= <br>.html?topic= <br>.html?t= <br>.html?ch= <br>.html?_nkw= <br>.html?id= <br>.html?option= <br>.html?view= <br>.html?lang= <br>.html?page= <br>.html?p= <br>.html?q= <br>.html?gdjkgd= <br>.html?son= <br>.html?search= <br>.html?uid= <br>.html?title= <br>.html?id_q= <br>.html?prId= <br>.html?tag= <br>.html?letter= <br>.html?prid= <br>.html?catid= <br>.html?ID= <br>.html?iWine= <br>.html?productID= <br>.html?products_id= <br>.html?topic_id= <br>.html?pg= <br>.html?klan= <br>.html?fid= <br>.html?url= <br>.html?show= <br>.html?inf= <br>.html?event_id= <br>.html?term= <br>.html?TegID= <br>.html?cid= <br>.html?prjid= <br>.html?pageid= <br>.html?name= <br>.html?id_n= <br>.html?th_id= <br>.html?category= <br>.html?book_id= <br>.html?isbn= <br>.html?item_id= <br>.html?sHledané slovo= <br>.html?CatID= <br>.html?art= <br>.aspx?ts= <br>.aspx?topic= <br>.aspx?t= <br>.aspx?ch= <br>.aspx?_nkw= <br>.aspx?id= <br>.aspx?option= <br>.aspx?view= <br>.aspx?lang= <br>.aspx?page= <br>.aspx?p= <br>.aspx?q= <br>.aspx?gdjkgd= <br>.aspx?son= <br>.aspx?search= <br>.aspx?uid= <br>.aspx?title= <br>.aspx?id_q= <br>.aspx?prId= <br>.aspx?tag= <br>.aspx?dopis= <br>.aspx?prid= <br>.aspx?catid= <br>.aspx?ID= <br>.aspx?iWine= <br>.aspx?productID= <br>.aspx?products_id= <br>.aspx?topic_id= <br>.aspx?pg= <br>.aspx?clan= <br>.aspx?fid= <br>.aspx?url= <br>.aspx?show= <br>.aspx?inf= <br>.aspx?event_id= <br>.aspx?term= <br>.aspx?TegID= <br>.aspx?cid= <br>.aspx?prjid= <br>.aspx?pageid= <br>.aspx?name= <br>.aspx?id_n= <br>.aspx?th_id= <br>.aspx?category= <br>.aspx?book_id= <br>.aspx?isbn= <br>.aspx?item_id= <br>.aspx?sSearchword= <br>.aspx?CatID= <br>.aspx?art= <br>.asp?ts= <br>.asp?topic= <br>.asp?t= <br>.asp?ch= <br>.asp?_nkw= <br>.asp?id= <br>.asp?option= <br>.asp?view= <br>.asp?lang= <br>.asp?page= <br>.asp?p= <br>.asp?q= <br>.asp?gdjkgd= <br>.asp?son= <br>.asp?search= <br>.asp?uid= <br>.asp?title= <br>.asp?id_q= <br>.asp?prId= <br>.asp?tag= <br>.asp?dopis= <br>.asp?prid= <br>.asp?catid= <br>.asp?ID= <br>.asp?iWine= <br>.asp?productID= <br>.asp?products_id= <br>.asp?topic_id= <br>.asp?pg= <br>.asp?klan= <br>.asp?fid= <br>.asp?url= <br>.asp?show= <br>.asp?inf= <br>.asp?event_id= <br>.asp?term= <br>.asp?TegID= <br>.asp?cid= <br>.asp?prjid= <br>.asp?pageid= <br>.asp?name= <br>.asp?id_n= <br>.asp?th_id= <br>.asp?category= <br>.asp?book_id= <br>.asp?isbn= <br>.asp?item_id= <br>.asp?sSearchword= <br>.asp?CatID= .asp?art= <br>.htm?ts= .htm?topic= <br>.htm?t= .htm?ch= <br>.htm?_nkw= <br>.htm?id= <br>.htm?option= <br>.htm?view= <br>.htm?lang= <br>.htm?page= <br>.htm?p= <br>.htm?q= <br>.htm?gdjkgd= <br>.htm?son= <br>.htm?search= <br>.htm?uid= <br>.htm?title= <br>.htm?id_q= <br>.htm?prId= <br>.htm?tag= <br>.htm?dopis= <br>.htm?prid= <br>.htm?catid= <br>.htm?ID= <br>.htm?iWine= <br>.htm?productID= <br>.htm?products_id= <br>.htm?topic_id= <br>.htm?pg= <br>.htm?clan= <br>.htm?fid= <br>.htm?url= <br>.htm?show= <br>.htm?inf= <br>.htm?event_id= <br>.htm?term= <br>.htm?TegID= <br>.htm?cid= <br>.htm?prjid= <br>.htm?pageid= <br>.htm?name= <br>.htm?id_n= <br>.htm?th_id= <br>.htm?category= <br>.htm?book_id= <br>.htm?isbn= <br>.htm?item_id= <br>.htm?sSearchword= <br>.htm?CatID= <br>.htm?art= <br>.cgi?ts= <br>.cgi?topic= <br>.cgi?t= <br>.cgi?ch= <br>.cgi?_nkw= <br>.cgi?id= <br>.cgi?option= <br>.cgi?view= <br>.cgi?lang= <br>.cgi?page= <br>.cgi?p= <br>.cgi?q= <br>.cgi?gdjkgd= <br>.cgi?son= <br>.cgi?search= <br>.cgi?uid= <br>.cgi?title= <br>.cgi?id_q= <br>.cgi?prId= <br>.cgi?tag= <br>.cgi?letter= <br>.cgi?prid= <br>.cgi?catid= <br>.cgi?ID= <br>.cgi?iWine= <br>.cgi?productID= <br>.cgi?products_id= <br>.cgi?topic_id= <br>.cgi?pg= <br>.cgi?clan= <br>.cgi?fid= <br>.cgi?url= <br>.cgi?show= <br>.cgi?inf= <br>.cgi?event_id= <br>.cgi?term= <br>.cgi?TegID= <br>.cgi?cid= <br>.cgi?prjid= <br>.cgi?pageid= <br>.cgi?name= <br>.cgi?id_n= <br>.cgi?th_id= <br>.cgi?category= <br>.cgi?book_id= <br>.cgi?isbn= <br>.cgi?item_id= <br>.cgi?sHledané slovo= <br>.cgi?CatID= <br>.cgi?art= <br>.jsp?ts= <br>.jsp?topic= <br>.jsp?t= <br>.jsp?ch= <br>.jsp?_nkw= <br>.jsp?id= <br>.jsp?option= <br>.jsp?view= <br>.jsp?lang= <br>.jsp?page= <br>.jsp?p= <br>.jsp?q= <br>.jsp?gdjkgd= <br>.jsp?son= <br>.jsp?search= <br>.jsp?uid= <br>.jsp?title= <br>.jsp?id_q= <br>.jsp?prId= <br>.jsp?tag= <br>.jsp?letter= <br>.jsp?prid= <br>.jsp?catid= <br>.jsp?ID= <br>.jsp?iWine= <br>.jsp?productID= <br>.jsp?products_id= <br>.jsp?topic_id= <br>.jsp?pg= <br>.jsp?clan= <br>.jsp?fid= <br>.jsp?url= <br>.jsp?show= <br>.jsp?inf= <br>.jsp?event_id= <br>.jsp?term= <br>.jsp?TegID= <br>.jsp?cid= <br>.jsp?prjid= <br>.jsp?pageid= <br>.jsp?name= <br>.jsp?id_n= <br>.jsp?th_id= <br>.jsp?category= <br>.jsp?book_id= <br>.jsp?isbn= <br>.jsp?item_id= <br>.jsp?sSearchword= <br>.jsp?CatID= <br>.jsp?art=</p></p><p>Tyto kódy použijeme pro generátor dork. <br>Jdeme na Google překladač - přeložit do italštiny - seznam nejčastěji používaných slov. <br>Analyzujeme seznam slov v italštině - vložte jej do prvního sloupce generátoru dork - vložte kódy do druhého, obvykle php - to jsou různé stránky, cfm obchody, jsp - herní. <br>Vytváříme - odstraňujeme mezery. Soukromé dveře pro Itálii jsou připraveny. <br>Smysluplné je také vkládat fráze ve stejném jazyce do pravého sloupce ve stylu „zapamatuj si mě, zapomněl jsem heslo“ místo site:it <br>Budou analyzovat v pohodě, budou soukromé, pokud analyzujete něco jedinečného a nahradíte dork key. <br>A přidejte si mě ve stejném jazyce - pak budou weby létat pouze s databázemi. <br>Všechno je to o přemýšlení. Dorky budou vypadat jako name.php?uid= všechny jejich funkce budou v jedinečném klíči. Budou smíšené, operátor Inurl: není nutné používat - protože analýza bude probíhat bez něj v adrese URL, v textu a v názvu. <br>Koneckonců, celá podstata dork je v tom, že se může stát cokoli - stimulovat, hůl, nettler - nebo se to stát nemusí. Zde je potřeba nabrat množství. <br>Existuje také tzv. parsování vulnerability. <br><br></p><p>Spoiler: Dorky</p><p><b>intext:"java.lang.NumberFormatException: null" <br><span>intext:"chyba v syntaxi SQL" <br>intext:"mysql_num_rows()" <br>intext:"mysql_fetch_array()" <br>intext:"Při zpracování požadavku došlo k chybě" <br>intext:"Chyba serveru v aplikaci "/" <br>intext:"Chyba zprostředkovatele Microsoft OLE DB pro ovladače ODBC" <br>intext:"Neplatný řetězec dotazu" <br>intext:"Poskytovatel OLE DB pro ODBC" <br>intext:"VBScript Runtime" <br>intext:"ADODB.Pole" <br>intext:"BOF nebo EOF" <br>intext:"ADODB.Command" <br>intext:"Databáze JET" <br>intext:"mysql_fetch_row()" <br>intext:"Syntaktická chyba" <br>intext:"zahrnout()" <br>intext:"mysql_fetch_assoc()" <br>intext:"mysql_fetch_object()" <br>intext:"mysql_numrows()" <br>intext:"GetArray()"</span>

</b><br><b>intext:"FetchRow()"</b>

</p><span>Tito hlupáci okamžitě hledají zranitelnosti přímo, to znamená, že je používají společně s jedinečnými slovy, která pravděpodobně nebudou před vámi analyzována.</span>

<p>A tak přátelé, rozhodl jsem se udělat krátké pokračování. Nečekal jsem takové recenze, opravdu doufám, že to bude užitečné pro začátečníky...</p><p>Tentokrát se vám pokusím říct, jací by dorks neměli být. Protože často musíte pracovat s klienty, jejichž dorky vypadají úplně šíleně. A po krátkém povídání se ukáže, že za tyhle dorky taky zaplatili. Obecně je to nepříjemné) Ze své hlouposti jsem koupil dorky, jak za 300 rublů, tak za 20 rublů. Ale ještě jsem nepotkal kompetentního člověka, který udělá dorky, které budou dobré a vyhledávač od nich vrátí to, co potřebuji. Nechci nikoho urazit a je to jen můj osobní názor.</p><p>Jednak si před nákupem vždy vyžádejte 10-15 dveří ke kontrole, pouze je vizuálně zhodnoťte. Doufám, že po tomto návodu budete schopni identifikovat více či méně přizpůsobené dorky pro vaši žádost od těch, které nelze ani označit za veřejné.</p><p>Jít!</p><p>Je pro mě snazší pracovat s příklady, takže se pokusím načrtnout seznam „herních“ pastí, které se občas vyskytují, a řeknu vám, na co byste si měli dát pozor:</p><p>Mistake.php?gta_5= snímek</p><p>Rozebereme dveře:</p><p><b>chyba.php</b>- zde se předpokládá, že toto slovo musí být v odkazu přítomno. Ve skutečnosti je to trochu jinak. Aby bylo slovo v odkazu přítomno, musí být použito na operátora <b>inurl: nebo allinurl:</b><br>Řekněme, že narazíme na nějaké odkazy s tímto slovem. Ale právě tato část (soudě podle dveří) by měla odkazovat na titulek stránky. Nevím, jaký kodér by na svém herním webu vytvořil stránku error.php. <br>Samozřejmě, že takoví lidé budou. Ale to bude velmi malé procento. Pokud jde o mě, stránka by měla být víceméně s populárním názvem, který používají PHP kodéři.</p><p>Pár dalších stránek, které nejsou v dorcích žádoucí (prodejci dorků často používají náhodná slova):</p><p>Gta5.php - stránku nikdo nebude volat farcry_primal.php farcry_primal.cfm - v ASP.NET se používá přípona .cfm, ano, píšou v ní, ale ne tak často jako v PHP. A narazit na stránku s takovým názvem je velký úspěch kramble.php how_to_work.php catch"in.php - speciální znaky by neměly být v názvu stránky jzooo.php - obecně nechápu jaké of page this is game_of_trone.php - vzácná stránka, + neodkazuje na hry, ale s největší pravděpodobností na název filmu</p><p>Doufám, že chápete přibližnou logiku. Stránka by měla mít logický název, to je hlavní. Není příliš důležité, zda má název něco souvisejícího s tématem hry nebo ne. Které stránky většinou používají kodéři a obecně více oblíbené stránky, které lze použít v dorcích:</p><p>Index.php private.php pm.php user.php members.php area.php config.php search.php redirect.php r.php (stejné přesměrování) s.php (stejné vyhledávání) mail.php forum.php post .php account.php exit.php query.php q.php (stejný dotaz) atd.</p><p>Takhle. Titulek stránky ve dveřích (pokud existuje) by měl být jednoslabičný, vhodný pro použití na webu a měl by mít nějaký logický podtext. Není děsivé, že nemáme jména jako <b>steam.php</b> nebo <b>steam_keys.php</b> nebo <b>ruleta.php</b>, je pro nás důležité najít další odkazy. A čím častěji se slovo z dotazu na webech používá, tím lépe. Ty, které potřebujeme, vybereme více či méně podle tématu pomocí zbytku dorky</p><p>Přišli jsme na názvy stránek, ale to není to nejdůležitější. Přejděme k druhé části.</p><p>Vyhovět tomuto požadavku GET:</p><p><b>?gta_5</b>- Rovnou vám řeknu, že žádné takové požadavky neexistují. (Připomínám, že je to můj osobní názor)</p><p>Požadavek GET, v ideálním případě, který potřebujeme, by měl přistupovat k databázi a v případě SQL injection způsobit chybu výstupu z databáze. To je to, co potřebujeme. Chcete-li však najít dotaz, který by byl zavolán <b>gta_5</b>- opět velké štěstí. A pokud ho najdeme, potřebujeme, aby byl zranitelný. Tím opět zahodíme většinu odkazů, které nás zajímají.</p><p>Několik dalších příkladů špatných, nikoli dobrých dotazů:</p><p>Groove= ?paypal= ?qiwi_wallet= ?my_money= ?dai_webmoney= ?skdoooze= ?sadlkjadlkjswq= ?213123= ?777=</p><p>Proč je PayPal špatný požadavek? Protože se předpokládá, že tímto požadavkem chceme přistupovat k databázi s výběrem PayPal. Databázi Paypal nikdo neuchovává, snad kromě samotné společnosti. Opět to obhajuji.</p><p>Příklady dobrých dotazů, laskavých, které každý rád používá, protože jsou krátké, pohodlné, snadno zapamatovatelné a mají alespoň nějakou logiku:</p><p>Id= ?cat= ?cat_id= ?get= ?post= ?frame= ?r= ?redirect= (chápete nápad) ?banner= ?go= ?leave= ?login= ?pass= ?password= ?username= ? user= ?search= ?s= ?wallet= ?acc= ?balance= ?do= ?page= ?page_id= ?topic= ?forum= ?thread= ?download= ?free= ?message=</p><p>Samozřejmě můžete pokračovat donekonečna. Ale to jsou univerzální požadavky, které mohou perfektně vyhovovat míchaným, herním, peněžním a všem ostatním. Narazíme na fóra, torrent stránky a vše ostatní.</p><p>Jako příklad uvádíme několik užitečných dotazů, řekněme pro herní dotazy:</p><p>Game= ?game_id= ?battle= ?log= ?team= ?weapon= ?inv= (inventář) ?gamedata= ?player= ?players= ?play= (webové stránky s videoklipy se objeví) ?playtag= ?match=</p><p>Přibližně stejná logika dotazu by měla být v ideálním případě aplikována na další témata. Musíte rozumět alespoň trochu anglicky a rozumět tomu, jaké dveře kupujete. Obecně se stačí podívat na 10-20 dveří a hned bude jasné, jaký druh mega privátu jste si koupili a zda se vyplatí tohoto prodejce v budoucnu kontaktovat. Nebo obecně, proveďte refundaci přes černou, pokud vidíte, že vaše dorky obsahují sex.php? nebo?foto= a objednali jste si dveře do obchodů. Ruce pod vlak takovým postavám</p><p>A tak konečně - nejdůležitější část dorky (která někdy úplně chybí). Pokud jsme se právě podívali na název požadavku GET (nikoli na požadavek samotný), nyní přecházíme k požadavku, který nám může pomoci najít přesně to, co potřebujeme.</p><p><b>Od našeho testovacího dorka je to součást</b>- <b>rám</b></p><p>Neřeknu, že je to špatný požadavek, ale vzhledem k tomu, že hledáme herní weby, je efektivita takového požadavku přibližně 15-20%. Pro mix tracky, nebo jen pro počet odkazů (jen aby něco uniklo), to bude v pohodě.</p><p>Název požadavku může obsahovat, jak se správně říká v mnoha tutoriálech a příručkách o dorcích, jakákoli slova související s naším tématem. Neodbočujme od herních požadavků, uvedu tedy příklad dobrých, vhodných požadavků na hry:</p><p>Herní herní exp hráči na úrovni hráče dota counter-strike AWP | Aziimov M19 NAVI hrát zdarma hry zdarma stáhnout hru hra fórum o hře snímek obrazovky herní průvodce</p><p>Zde by mělo být jasné, jaké je téma vašich silnic. Pokud jsou vaše zakoupené dorky přibližně následující (a my jsme koupili herní):</p><p>Sledovat svobodu text dsadaswe 213123321 ledy gaga kurva Amerika bla bla holka prsa zdarma XXX porno futurama s01e13</p><p>Pak znovu, klidně pošlete zprávu prodejci a vyhoďte své dorky. Neuvidíte žádné herní stránky :)</p><p>Ještě jedna věc, s těmito dotazy můžete použít operátory - <b>intitle: , allintitle: , intext: , allintext:</b><br>Kde za dvojtečkou bude samotný požadavek hry ze seznamu těsně nad ( <b>intitle: hra, allintext: hrát zdarma</b>)</p><p>Zdá se, že vše, co jsem chtěl sdělit. V zásadě doufám, že článek bude užitečný alespoň nějakým způsobem pro začátečníky (byl by užitečný pro mě a pomohl by mi ušetřit několik stovek rublů a pomohl by na jejich místo umístit bezohledné prodejce dřeva). No, pokud víceméně rozumíte tomu, jak dělat dorky sami, budu jen rád.</p><p>Cvičte, nechte si procvičit oko/ruku, na dorcích není nic zvlášť složitého.</p><p>A nakonec, nevím, jak to funguje v dumperu, ale a-parser klidně jí a hledá mnoho odkazů s dotazy v ruštině. Proč ne, pomyslel jsem si. Vyzkoušel jsem to a byl jsem spokojený s účinkem. Můžeš se smát))</p><p>Frame.php?name= hry zdarma get.php?query= stáhnout KS search.php?ok= herní servery</p><span>[Můj první článek]</span> -

<script>document.write("<img style='display:none;' src='//counter.yadro.ru/hit;artfast?t44.1;r"+

escape(document.referrer)+((typeof(screen)=="undefined")?"":

";s"+screen.width+"*"+screen.height+"*"+(screen.colorDepth?

screen.colorDepth:screen.pixelDepth))+";u"+escape(document.URL)+";h"+escape(document.title.substring(0,150))+

";"+Math.random()+

"border='0' width='1' height='1' loading=lazy loading=lazy>");</script>

</article>

<div class="tags"></div>

<script type="text/javascript" src="//yandex.st/share/share.js"

charset="utf-8"></script>

<div class="yashare-auto-init" data-yashareL10n="ru"

data-yashareQuickServices="vkontakte,facebook,twitter,odnoklassniki,moimir,gplus" data-yashareTheme="counter"

></div>

<div id="venus-269"></div>

</div>

<div class="seealso">

<span class="title">Přečtěte si více:</span>

<ul>

<li>

<div>

<a href='https://periscopes.ru/cs/podrobnaya-instrukciya-po-chistke-reestra-podrobnaya-instrukciya-po.html' title='Podrobné pokyny pro čištění registru Programy pro čištění a opravu registru'>

<noindex><img width="640" height="426" src="/uploads/76a55351c036fe4a8bceef406cd3f848.jpg" class="attachment-post-thumbnail size-post-thumbnail wp-post-image" alt="Podrobné pokyny pro čištění registru Programy pro čištění a opravu registru"

sizes="(max-width: 640px) 100vw, 640px" / loading=lazy loading=lazy></noindex>

</a>

</div> <span class='date'><noindex>2024-03-25 01:13:49</noindex></span>

<div><a href='https://periscopes.ru/cs/podrobnaya-instrukciya-po-chistke-reestra-podrobnaya-instrukciya-po.html' title='Podrobné pokyny pro čištění registru Programy pro čištění a opravu registru'>Podrobné pokyny pro čištění registru Programy pro čištění a opravu registru</a></div>

</li>

<li>

<div>

<a href='https://periscopes.ru/cs/instrukciya-po-android-android---opisanie-interfeisa-polzovatelya-missiya-vypolnima-kak-nauchit-ro.html' title='Mise možná: jak naučit rodiče používat chytrý telefon?'>

<noindex><img width="640" height="426" src="/uploads/71c6af1987d057feafa3f52d081945e0.jpg" class="attachment-post-thumbnail size-post-thumbnail wp-post-image" alt="Mise možná: jak naučit rodiče používat chytrý telefon?"

sizes="(max-width: 640px) 100vw, 640px" / loading=lazy loading=lazy></noindex>

</a>

</div> <span class='date'><noindex>2024-03-25 01:13:49</noindex></span>

<div><a href='https://periscopes.ru/cs/instrukciya-po-android-android---opisanie-interfeisa-polzovatelya-missiya-vypolnima-kak-nauchit-ro.html' title='Mise možná: jak naučit rodiče používat chytrý telefon?'>Mise možná: jak naučit rodiče používat chytrý telefon?</a></div>

</li>

<li>

<div>

<a href='https://periscopes.ru/cs/inurl-php-v-rabotayushchei-elektricheskoi-seti-instrukciya-po-ispolzovaniyu-jsql-injection-mnogofunkcio.html' title='Návod k použití jSQL Injection - multifunkční nástroj pro vyhledávání a využívání SQL injection v Kali Linuxu'>

<noindex><img width="640" height="426" src="/uploads/ec6e73d2f11e5151c7afdb65d0f2361c.jpg" class="attachment-post-thumbnail size-post-thumbnail wp-post-image" alt="Návod k použití jSQL Injection - multifunkční nástroj pro vyhledávání a využívání SQL injection v Kali Linuxu"

sizes="(max-width: 640px) 100vw, 640px" / loading=lazy loading=lazy></noindex>

</a>

</div> <span class='date'><noindex>2024-03-25 01:13:49</noindex></span>

<div><a href='https://periscopes.ru/cs/inurl-php-v-rabotayushchei-elektricheskoi-seti-instrukciya-po-ispolzovaniyu-jsql-injection-mnogofunkcio.html' title='Návod k použití jSQL Injection - multifunkční nástroj pro vyhledávání a využívání SQL injection v Kali Linuxu'>Návod k použití jSQL Injection - multifunkční nástroj pro vyhledávání a využívání SQL injection v Kali Linuxu</a></div>

</li>

<li>

<div>

<a href='https://periscopes.ru/cs/ogranichenie-interneta-v-mezhdunarodnom-rouminge-mts-internet-mts-v.html' title='Internetový roaming MTS v zahraničí'>

<noindex><img width="640" height="426" src="/uploads/22d8f4dba0c91d4bca80a1c98888bbe3.jpg" class="attachment-post-thumbnail size-post-thumbnail wp-post-image" alt="Internetový roaming MTS v zahraničí"

sizes="(max-width: 640px) 100vw, 640px" / loading=lazy loading=lazy></noindex>

</a>

</div> <span class='date'><noindex>2024-03-25 01:13:49</noindex></span>

<div><a href='https://periscopes.ru/cs/ogranichenie-interneta-v-mezhdunarodnom-rouminge-mts-internet-mts-v.html' title='Internetový roaming MTS v zahraničí'>Internetový roaming MTS v zahraničí</a></div>

</li>

<li>

<div>

<a href='https://periscopes.ru/cs/telefonnaya-ataka-metody-borby-i-sredstva-zashchity-flud-ili-kak.html' title='Povodeň aneb jak se bránit útoku pomocí telefonního čísla Povodeň je potenciální hrozbou pro každého'>

<noindex><img width="640" height="426" src="/uploads/07689ba788f54045aa0f17977c9092a2.jpg" class="attachment-post-thumbnail size-post-thumbnail wp-post-image" alt="Povodeň aneb jak se bránit útoku pomocí telefonního čísla Povodeň je potenciální hrozbou pro každého"

sizes="(max-width: 640px) 100vw, 640px" / loading=lazy loading=lazy></noindex>

</a>

</div> <span class='date'><noindex>2024-03-24 01:17:29</noindex></span>

<div><a href='https://periscopes.ru/cs/telefonnaya-ataka-metody-borby-i-sredstva-zashchity-flud-ili-kak.html' title='Povodeň aneb jak se bránit útoku pomocí telefonního čísla Povodeň je potenciální hrozbou pro každého'>Povodeň aneb jak se bránit útoku pomocí telefonního čísla Povodeň je potenciální hrozbou pro každého</a></div>

</li>

<li>

<div>

<a href='https://periscopes.ru/cs/vosstanovlenie-htc-one-s-posle-neudachnoi-proshivki-kak-proshit-htc-one-s-i-gde-skachat.html' title='Jak flashovat htc one s a kde stáhnout firmware?'>

<noindex><img width="640" height="426" src="/uploads/d018f71f26ec8fd3767dbe695f78b22b.jpg" class="attachment-post-thumbnail size-post-thumbnail wp-post-image" alt="Jak flashovat htc one s a kde stáhnout firmware?"

sizes="(max-width: 640px) 100vw, 640px" / loading=lazy loading=lazy></noindex>

</a>

</div> <span class='date'><noindex>2024-03-24 01:17:29</noindex></span>

<div><a href='https://periscopes.ru/cs/vosstanovlenie-htc-one-s-posle-neudachnoi-proshivki-kak-proshit-htc-one-s-i-gde-skachat.html' title='Jak flashovat htc one s a kde stáhnout firmware?'>Jak flashovat htc one s a kde stáhnout firmware?</a></div>

</li>

</ul>

</div>

</div>

</div>

</div>

<footer>

<nav id="links">

</nav>

<div id="footer">

<div class="icon-logos_footer" style="position:absolute; top:16px; left:18px; width: 119px; height: 19px;">

</div>

<span>© 2024. Mobilní technologie a telekomunikační operátoři</span>

<div>

</div>

</footer>

</div>

</div>

</div>

<script type='text/javascript' src='https://periscopes.ru/wp-content/plugins/wp-polls/polls-js.js?ver=2.73.7'></script>

<script type='text/javascript' src='/wp-includes/js/comment-reply.min.js?ver=4.8.2'></script>

<script type='text/javascript'>

var q2w3_sidebar_options = new Array();

q2w3_sidebar_options[0] = { "sidebar" : "sidebar-article", "margin_top" : 10, "margin_bottom" : 0, "stop_id" : "", "screen_max_width" : 0, "screen_max_height" : 0, "width_inherit" : false, "refresh_interval" : 1500, "window_load_hook" : false, "disable_mo_api" : false, "widgets" : ['text-20'] } ;

</script>

<script type='text/javascript' src='https://periscopes.ru/wp-content/plugins/q2w3-fixed-widget/js/q2w3-fixed-widget.min.js?ver=5.0.4'></script>

<script type='text/javascript' src='/wp-includes/js/wp-embed.min.js?ver=4.8.2'></script>

<script type='text/javascript' src='https://periscopes.ru/wp-content/plugins/akismet/_inc/form.js?ver=4.0'></script>

<script type="text/javascript">

$(document).ready(function(){

var bg = $(".slider > ul > li > a > img").attr ("src");

$(".slider").css("background", "url("+bg+")");

$(".slider > ul > li:first-child").addClass ("active");

} );

$(function () {

$("#devider").masonry({

itemSelector: ".vpost"

} );

$(".sub-menu").each(function () {

$(this).parent().eq(0).hover(function () {

$(this).addClass("li-hover");

} ,

function () {

$(this).removeClass("li-hover");

} );

} );

$(".tabs-all-cat > li").each(function () {

$(this).hover(function () {

$(this).addClass("li-hover");

$(".tabs-all-cat > li > ul").show();

} ,

function () {

$(this).removeClass("li-hover");

$(".tabs-all-cat > li > ul").hide();

} );

} );

$(".slider-a").click(function () {

$(".slider > ul > li").removeClass ("active");

$(this).parent().addClass ("active");

var bg = $(".active > a > img").attr ("src");

$(".slider").css("background", "url("+bg+")");

} );

} );

</script>

</body>

</html> |

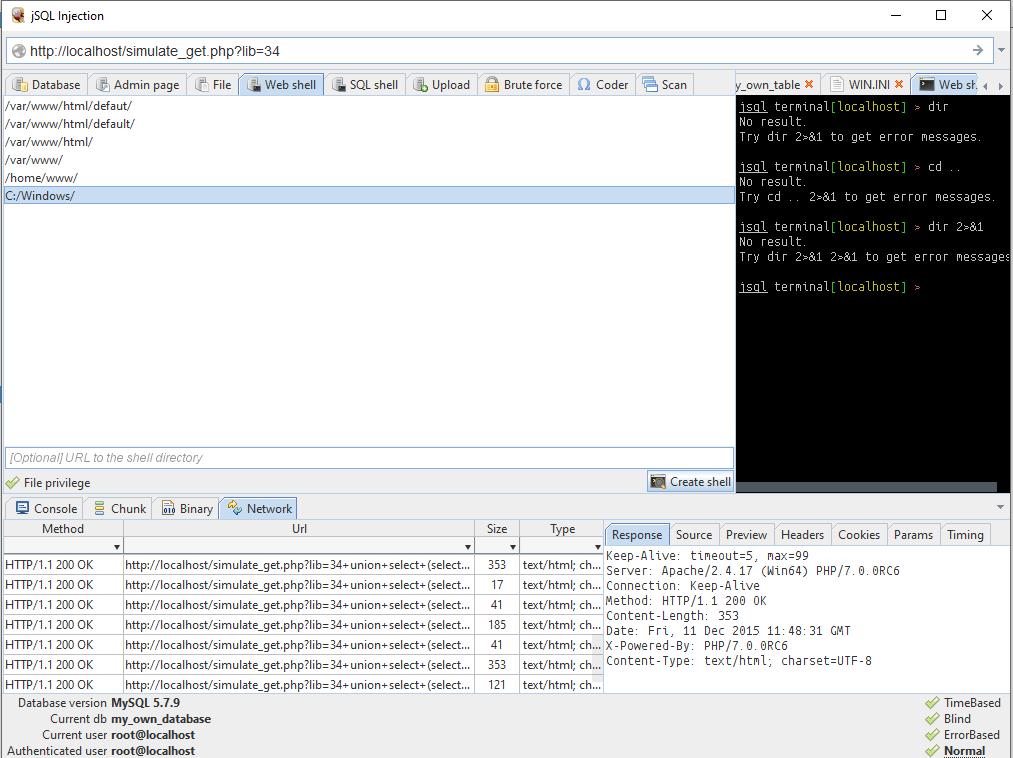

Na jakýkoli pokus o operaci se souborem obdržíme následující odpověď: Žádné oprávnění FILE(žádná oprávnění k souboru). A tady se nedá nic dělat.

Na jakýkoli pokus o operaci se souborem obdržíme následující odpověď: Žádné oprávnění FILE(žádná oprávnění k souboru). A tady se nedá nic dělat.