Как обеспечить себе максимальную анонимность в сети. Как сохранить анонимность в сети — полное руководство

После того как в США появились подробности программы разведки PRISM и пользователи узнали, что государство собирает данные у Google и Yahoo!, количество запросов анонимного поисковика DuckDuckGo резко увеличилось (с 1,7 млн до 3 млн). Поисковик не распознаёт IP-адрес, не сохраняет куки и историю запросов пользователя, так что не может выстраивать ответы по релевантности, таким образом позволяя видеть объективную выдачу.

Похожей стратегии придерживается и ряд других поисковиков, которые, впрочем, не обрели особой популярности. Самые известные - Ixquick и Start Page . Все они зарабатывают на медийной рекламе (в 2011-м выручка DuckDuckGo составила $115 000).

Почта

Различные системы позволяют завести временную почту или просто отправлять сообщения анонимно. C помощью «10 Minute Mail » можно завести ящик на 10 минут. Это, например, позволит зарегистрироваться на новом сайте и избежать дальнейшего спама. Если через 10 минут доступ к ящику ещё необходим, можно запросить продление. «10 Minute Mail» работает только для входящих сообщений.

Hushmail предлагает более сложную систему. Здесь нужно пройти регистрацию, после которой вы получите 25 мегабайт бесплатного пространства и до 10 гигабайт за $84,97 в год. Есть отдельный пакет для бизнеса - за $5,24 в месяц. Письма не сохраняются на сервере, восстановить пароль невозможно. Чтобы сайт вас не «забыл», необходимо логиниться раз в 10 дней.

Браузеры

Самый известный браузер, который обеспечивает доступ в «закрытый интернет», - Tor Browser Bundle . Считается, что его используют те, кто хочет зайти на запрещённые (или по другим причинам перешедшие в Tor) сайты. Но идея его создателей была в том, чтобы защищать пользователей от слежки и передачи данных рекламодателям. В привычных браузерах (Google Chrome, Internet Explorer, Firefox) анонимности можно добиться, переключившись в режим «инкогнито».

Анонимный поисковик Duckduckgo

Анонимный поисковик Duckduckgo

Почтовый сервис 10 Minute Mail

Почтовый сервис 10 Minute Mail

Анонимный браузер Tor Browser Bundle

Анонимный браузер Tor Browser Bundle

Облачное хранилище Spideroak

Облачное хранилище Spideroak

Сервис Anchorfree

Сервис Anchorfree

Сервис CyberGhost

Сервис CyberGhost

Облачное хранилище

Проект SpiderOak позиционирует себя как самое безопасное хранилище. Вся информация попадает на сервер в зашифрованном виде, при её обработке используется технология «zero-knowledge» (ноль информации). Таким образом вся информация может быть доступна только владельцу аккаунта. Сервис зарабатывает по модели freemium: 2 гигабайта можно получить бесплатно, за дополнительное пространство придётся платить $10 в месяц.

Безопасный доступ

Существуют сервисы, обеспечивающие безопасный доступ в интернет через VPN. Они используют специальное шифрование, которое защищает браузер, блокирует вредоносное ПО и позволяет заходить на cайты, которые могут быть недоступны в отдельных странах. AnchorFree предлагает соединение Hotspot Shield на любых устройствах за $30 в год. CyberGhost - похожие возможности бесплатно при ежемесячном трафике 1 гигабайт. Расширенные возможности будут стоить $49 в год. Cервисы также зарабатывают на рекламе.

Безусловно, анонимность можно возвести в культ: не регистрироваться в соцсетях, не расплачиваться картой, не заказывать посылки на свой реальный адрес и т.п.

А можно не параноить, но при этом соблюдать осторожность. Примерно так.

Нужна отдельная SIM-карта для регистрации аккаунтов

Регистрируясь в соцсети, вы указываете номер телефона или адрес электронной почты. Заведите для этих целей бабушкофон и отдельную симку. Так гораздо проще и безопаснее подтверждать или восстанавливать доступ к аккаунтам. Этот номер телефона нигде не публикуйте и никому не давайте.

Выбирайте симку с тарифом, который не нужно пополнять каждый месяц. Она потребуется только для входящих, так что дешевые минуты и гигабайты в данном случае не нужны.

Альтернатива – сервисы вроде http://onlinesim.ru/ . Они позволяют принимать звонки, SMS и т.д. Часть услуг платная.

Заведите отдельный e-mail для тех же целей

Ещё одно базовое правило интернет-гигиены. Заведите e-mail для регистрации аккаунтов в интернете. Его адрес тоже нигде не светите.

Можно воспользоваться традиционными почтовыми сервисами. Можно создать временный ящик на mail.ru – функция находится в пункте «Настройки» – «Анонимайзер». Письма падают в основной ящик (в отдельную папку), но отправитель видит совсем другой адрес.

Для отправки писем с этого и любых других ящиков стоит пользоваться VPN. Дело в том, что в оригинальном тексте e-mail содержится IP-адрес:

IP-адрес можно вбить в сервисе вроде https://ru.myip.ms/ и получить местоположение:

Что не надо публиковать в соцсетях

Если вы пользуетесь соцсетями, чтобы общаться с родственниками, друзьями и единомышленниками, оставьте о себе минимум информации. Лайфхак: замена букв кириллицы на похожие из латиницы помогает исключить имя и фамилию из результатов поиска.

ФИО + дата рождения дают возможность найти человека в различных сервисах. К примеру, в базе ФСПП . Да, вы же понимаете, что скрыть год рождения, но остаться в группах «11-Б выпуск 2000 года» или «Тигры по китайскому календарю» – это немножечко палево?

Публикуйте личные фото и записи под замком. Конечно, сотрудников органов это не остановит. Но от лишнего внимания случайных людей избавит.

Вот список того, что ни в коем случае нельзя публиковать в социальных сетях:

- Планы уехать из дома (в отпуск, в командировку и т.п.). Не облегчайте жизнь квартирным ворам. Нелишним будет намекнуть, что дома кто-то остался;

- Основной номер телефона. Особенно если к нему привязаны банковские и другие важные аккаунты;

- Посты о том, что собираетесь совершить крупную покупку;

- Объявления об успешных сделках, которые принесли много денег именно вам;

- Сообщения об утере документов или автономеров – шанс того, что у вас будут вымогать деньги мошенники, выше, чем вероятность найти их.

Аккуратнее с группами в соцсетях

Несложно догадаться, что вы планируете купить квартиру, если вы добавляетесь в 10 групп вроде «Покупка квартир в СЗАО». Список групп, в которых вы состоите, расскажет о вас едва ли не больше, чем записи на странице.

По таким группам потом очень удобно ориентироваться разного рода мошенникам и спамерам. Ведь вы сами подчеркнули – мол, мне эта тема интересна. Разведите меня, пожалуйста.

Думайте, что публикуете на фотографиях (и когда)

Не используйте для аватара четкое фото в анфас. Попробуйте снимок с необычного ракурса. Тогда знакомые вас узнают, а системы вроде FindFace – скорее всего, нет.

Какие фото публиковать нельзя:

- Фото возле дома с привязкой к местоположению. Никогда не используйте геометки, отключите их в настройках камеры;

- Фото и сканы документов;

- Фото билетов на концерты, спортивные соревнования и т.п. – кодами с них могут воспользоваться другие люди;

- Фото банковских карт. И уж тем более дату выпуска и CVC/CVV.

Не светите банковские карты – никак

Ещё несколько слов о картах. Если вы хотите собрать пожертвования на корм условным котикам, заведите отдельную карту и публикуйте её номер. Ни в коем случае не используйте для этого вашу основную карту. К слову, расплачиваться ею в интернет-магазинах также не следует.

Для подобных целей подходят виртуальные карты. К примеру, их предлагает «Сбербанк» и Qiwi (Visa Virtual). Пополнять такие карты можно в банкоматах, терминалах, приложениях для онлайн-банкинга и др. А поступившие деньги затем тратить как обычно или переводить на основную карту.

Этого будет достаточно

Интернетом. Нужно только это правильно, максимально обеспечивая собственную безопасность. Главное, что для этого требуется: необходимость скрывать свой реальный IP-адрес и почтовый ящик. Так же соблюдайте элементарную осторожность и старайтесь по возможности не размещать в никакие личные данные: свой номер , адрес проживания, свои фотографии.

Адрес при посещении сайтов можно несколькими способами. Самый простой и доступный – это использование анонимных прокси-серверов (), работающих в режиме -сервисов. Прокси-сервер (от англ. Proxy - ) – это своеобразный посредник между вашим компьютером и интернетом. Выходя в сеть, вы сначала подключаетесь к прокси-серверу, а уже затем переходите на интересующие вас сайты. В результате владельцы этих сайтов могут получить не ваш реальный IP, а адрес используемого прокси-сервера.

В настоящее время в интернете существует довольно много бесплатных анонимайзеров, воспользоваться которыми может любой человек. Работать с ними очень просто, поскольку эти прокси используют привычный веб-интерфейс. Вам нужно просто зайти на страницу анонимайзера и ввести в поле для серфинга адрес того сайта, который вы намерены посетить. Одним из наиболее известных русскоязычных анонимайзеров на сегодня является www.anonymizer.ru . Но так же вы можете самостоятельно найти еще множество аналогичных сервисов, просто введя в поисковую систему запрос «анонимные прокси» или «анонимайзеры».

Анонимайзеры позволяют свободно серфить интернет и просматривать страницы, однако многие форумы и гостевые часто запрещают пользователям оставлять сообщения через анонимные прокси. В этом случае вам потребуется внести некоторые изменения в настройки вашего браузера, чтобы скрыть свой IP, но создавать видимость обычного соединения. В интернете существуют целые списки анонимных прокси-серверов, которые пользователи могут использовать или за небольшую плату. В этих списках содержатся IP анонимных прокси и номера портов, через которые должно осуществляться соединение. Вам потребуется найти подходящий работающий прокси, а затем изменить настройки браузера таким образом, чтобы все соединения с интернетом шли через прокси-сервер. В качестве используемого прокси укажите выбранный вами IP и введите номер соответствующего порта.

Если вы не очень уверенно ориентируетесь в настройках своего браузера, но вам необходимо сделать свое перемещение полностью анонимным, вы можете воспользоваться специальными программами. В частности, одной из наиболее эффективных является программа TOR (англ. The Onion Router), которую бесплатно можно скачать по адресу https://www.torproject.org . На этом же сайте вы можете прочитать подробную инструкцию и пояснения по работе с программой. Установив ТОР-браузер на свой компьютер, вы сможете не только безопасно перемещаться по сети, полностью скрывая свой IP, но и создавать собственные сайты, оставлять сообщения и обмениваться почтой. Единственный недостаток этого программного обеспечения – заметное снижение скорости соединения, что может создавать определенные неудобства.

Источники:

- ТОР-браузер

Иногда человек готов на самые безумные поступки, ради того чтобы привлечь к себе внимание. Но бывают в жизни ситуации, когда хочется превратиться в «человека-невидимку». И это вполне возможно сделать.

Инструкция

Внешний вид человека – это то, что в первую очередь привлекает внимание людей. Поэтому, если вы хотите слиться с толпой, исключите все, за что может «зацепиться взгляд». Забудьте о яркой одежде, броских аксессуарах, эффектных прическах, вызывающем макияже, смелом маникюре и заметных украшениях.

Подберите для себя средний по качеству наряд неброского цвета (серого, темно-синего, коричневого), который не будет чересчур подчеркивать контуры вашей фигуры. Наденьте, например, неяркий однотонный пуловер, чуть мешковатые джинсы и нейтральную обувь. Если у вас стильная стрижка или яркий цвет волос, скройте волосы под темной трикотажной шапкой и слегка натяните ее на лоб. Благодаря такому внешнему виду вы легко затеряетесь в толпе.

Дата публикации: 01.10.2015Как показывают утечки информации из спецслужб в виде того же Эдварда Сноудена, государства, и не только США, следят за гражданами и делают это очень активно. Кроме того, слежку за вами могут осуществлять и разного рода хакеры с целью хищения денег со счетов или конфиденциальной информации. И чем выше должность вы занимаете или большими деньгами ворочаете, тем вопрос защиты информации и анонимного серфинга в интернете становится для вас актуальнее. В этом совете поговорим о самых распространенных способах сохранения анонимности в сети интернет, а, следовательно, защите вашей информации и информации о вас и вашей деятельности.

Для начала, давайте определимся с тем, кому нужна анонимность и защита, а кому достаточно самых элементарных норм безопасности - иметь работающий антивирус на компьютере, не посещать сомнительные сайты, не скачивать всего подряд. Для большинства людей этого достаточно. Поверьте, ни какие спецслужбы или хакеров не интересует ваша переписка с обсуждением видов на урожай на дачном участке или сплетнями о школьных подругах. Никаким хакерам вы не будете интересны, если вы не осуществляете банковских транзакций через интернет и не имеете счетов с электронными деньгами.

Наоборот, серьезная защита и анонимность в интернет жизненно необходима политикам, ученым, бизнесменам, общественных деятелям, любым публичным личностям. Про хакеров и террористов вспоминать даже не будем - эти подобных советов не читают - сами кого хотите могут научить вопросам анонимности и безопасности.

Не помешает анонимность также людям, которые строят успешную карьеру или хотя бы планируют деятельность в политике, бизнесе, международных отношениях. «Шалости» в интернете, которые сегодня могут казаться вам совершенно невинными, через 5 или 10 лет, собранные и где-то заархивированные до поры до времени, могут поставить крест на вашей карьере или репутации.

Или просто написали вы в какой-то соцсети что-то нелицеприятное о президенте США, а через полгода пошли получать американскую визу… Вы даже не узнаете почему вам отказали, но отказать могут запросто - интернет, каким бы огромным он ни казался, на самом деле не так уж и огромен, а благодаря современным технологиям, поиск информации о конкретном человеке и всех его шагах, высказываниях занимает считанные секунды.

Кроме того, есть не мало людей, помешанных на конспирологических теориях и безопасности ради безопасности. Добро пожаловать в отряд пользователей-невидимок!

С чего начинается безопасность

А начинается она с того, что вы сами о себе пишете и выкладываете в интернете. Ведь это так популярно и модно: Одноклассники, Вконтакте, Facebook, Instagram, Foursquare… Мы сами ежедневно выкладываем в интернет самую подробнейшую информацию о себе, снабженную фотографиями и геометками, отследить по которой нас могут не только всемогущие спецслужбы, но буквально любой желающий школьник младших классов!

Хотите, чтобы о вас ничего не знали - прекратите сами себя «палить»! Не заводите или удалите аккаунты в соцсетях или, как минимум, не чекиньтесь, не пишите ничего о себе и своих пристрастиях, передвижениях, встречах. Не выкладывайте постов с едкой критикой или проклятиями в адрес значительных политических фигур своей страны и мира, а также своего непосредственного начальства или бы даже конкурентов. Кто знает, как повернется ваша жизнь? Быть может завтра или послезавтра вы решите эмигрировать в страну, лидера котрой сегодня так активно ненавидите или устроиться на работу в конкурирующую фирму?

Кроме того, не стоит писать комментарии к статьям в онлайн-изданиях, на форумах и участвовать в публичных чатах. Даже если вы пишете их без регистрации под псевдонимом «аноним», ваш IP-адрес определяется и остается в базе сайтов. При желании идентифицировать любого анонимного автора комментария не составит труда средней руки профессионалу, не говоря уже про более серьезных людей и организации.

Заведите себе один (а лучше не один, а несколько) e-mail адресов, которые вы будете указывать при регистрации на разных интернет-ресурсах, а также оставлять в качестве контактных в интернет-магазинах и прочих публичных интернет-местах. Оставлять в подобных местах свой основной и единственный e-mail адрес в любом случае дело очень не умное - как минимум этот адрес завялят спамом, количество которого каждый месяц будет увеличиваться в геометрической прогрессии, как максимум, о вас будут знать все - где вы зарегистрированы, что покупаете, когда и какими сервисами пользуетесь. Зная адрес, не так сложно вообще читать всю вашу переписку, перехватывая ваш трафик, особенно, если эта переписка содержит какие-то секреты или представляет другой интерес для профессионалов интернет-слежки.

Поэтому, храните ваш основной адрес в тайне, доверяя его только самым близким друзьям и деловым партнерам, с которыми вы ведете дела или обсуждаете серьезные вопросы. Лучше, чтобы он был зарегистрирован не в той стране, в которой вы живете - отследить его будет еще сложнее.

А для каких-то целей можно пользоваться полностью анонимными почтовыми сервисами, вроде сервиса . Сохраните ссылочку - пригодится.

Это азы безопасности. Но можно пойти дальше и глубже. Я не буду здесь подробно расписывать подробности методов - каждый из них требует отдельной статьи (при желании вы можете найти и прочитать подробности на других сайтах), только перечислю их с кратким описанием:

- Использовать анонимный веб-серфинг с помощью настроек браузера . Сейчас почти все браузеры имеют функцию «приватного просмотра» или «режима инкогнито» и потому это самый простой способ. Полной анонимности он не дает, но все же увеличивает степень вашей безопасности и анонимности, как минимум на вашем компьютере не останется следов вашего веб-серфинга. В это режиме браузер удаляет куки и временные файлы сразу же после завершения сеанса, не сохраняет данные форм (логины и пароли), а также историю посещений.

- Использовать для веб-серфинга анонимные прокси-серверы . Это делает просмотр страниц мене комфортным - некоторые популярные ресурсы, такие, как yandex.ru вообще не пустят вас к себе. С другой стороны, у вас будет возможность пользоваться сервисами и заходить на сайты, которые по тем или иным причинам заблокированы в вашей стране или администрацией вашей корпоративной сети.

- Пользоваться анонимайзерами - программами или веб-сервисами, работающими по принципу анонимного прокси сервера, но с большей долей анонимности. Минусы этого способа: заметное уменьшение скорости просмотра веб-страниц и платность основных и самых качественных анонимайзеров. Плюсы: высокая доля анонимности в сети.

- Освоить и использовать VPN (Virtual Private Network) - технология, позволяющая создать между пользователем и сетью зашифрованный канал, защищающий от «прослушки» весь ваш интернет-трафик, а также скрывающий IP-адрес. Самый простой вариант использования VPN - установить расширение для браузера Google Chrome под названием ZenMate . Но самое простое не всегда самое надежное, поэтому, если вопрос безопасности для вас очень актуален, я бы рекомендовал изучить вопрос основательно и пользоваться не самыми простыми, но более надежными методами этой технологии.

- Технология TOR . Это частная сеть маршрутизаторов, созданная специально для обеспечения анонимности и безопасности пользователей Интернета. Чтобы воспользоваться этой сетью достаточно установить специальную сборку на базе TOR одного из популярных браузеров - Firefox или Opera. Но помните: анонимность вы себе обеспечите практически на 100%, однако получите массу неудобств: не сможете просматривать популярные социальные сети, даже видео не сможете посмотреть! Нужна вам такая анонимность или нет - решать вам!

Но это все, что касается анонимности и безопасности при веб-серфинге с компьютера. А ведь есть еще мобильный интертнет-серфинг ! Это когда вы выходите в интернет со смартфона или планшета. И здесь все еще плачевнее. Потому что про безопасную работу на компьютере мы еще иногда вспоминаем, а в случае со смартфоном забываем об этом напрочь! То ли потому что нам кажется, что мы перемещаемся с ним в пространстве, а потому «засечь» нас сложнее, то ли серфинг со смартфона не кажется нам чем-то серьезным.

Между тем существуют даже специальные модели «антишпионских смартфонов». Например, в прошлом году компания Boeing выпустила суперзащищенный (а при попытке разобрать его - самоуничтожайщийся!) специально для сотрудников американских госучреждений. Кто-кто, а американские госслужащие знают не понаслышке о слежке в интернете! Одно дело следить за другими и совсем другое - когда следят за тобой, кто же этого захочет! :)

А на днях поступил в продажу (опять же - пока только в США, но при изрядной доле желания, купить его могут и российские граждане) антишпионский смартфон Blackphone 2. На нем стоит операционная система Silent OS, которая основана на Android, но очищена от всякого мусорного и следящего программного обеспечения.

Но самое главное, в него встроены модули шифрования всей входящей и исходящей информации - звонков, sms, сообщений в онлайн-мессенджерах, фотографий и многого другого. Есть даже защита при подключении к общественным беспроводным сетям. Если уж вы озаботились своей безопасностью и анонимностью в интернет, я бы очень рекомендовал вам и в мобильной сфере перейти на подобный смартфон, либо вообще не выходить в интернет со смартфона - возможности соблюдения анонимности без специальных устройств там намного меньше!

Резюме. Государства под видом борьбы с терроризмом, криминалом и анархией все больше вторгаются в когда-то абсолютно свободное пространство интернета, пытаясь контролировать и жестко регламентировать его и вопрос безопасности и анонимности становится все более и более актуальным. Если так пойдет дальше, возможно, скоро анонимность в интернете станет вообще невозможной. Пока же замаскировать или даже полностью скрыть следы своего присутствия в сети можно, а в некоторых случаях очень даже нужно, причем вполне законопослушным гражданам - просто из соображений собственной безопасности. Поэтому пользуемся пока можем.

Удачи вам в этом не сложном, но и не очень простом деле!

Последние советы раздела «Компьютеры & Интернет»:

Вам помог этот совет? Вы можете помочь проекту, пожертвовав на его развитие любую сумму по своему усмотрению. Например, 20 рублей. Или больше:)

Сначала хочу отметить, что данная тема очень обширна, и как бы я не старался донести все максимально сжато, но в то же время не упуская нужных подробностей и при этом излагать как можно более понятно для рядового пользователя, эта статья все равно будет пестрить различными техническими деталями и терминами, из-за которых придется лезть в гугл. Также предполагается, что читатель знаком хотя бы с основными моментами функционирования большинства популярных служб и самой глобальной сети.

В чем вообще заключается анонимизация?

Кроме нашумевшего на всех углах интернета мнения о сокрытии IP-адреса

есть еще множество других деталей. По большому счету все методы и средства анонимности преследуют цель сокрытия провайдера. Через которого уже можно получить физически точное местоположение пользователя, обладая дополнительной информацией о нем (IP, «отпечатки» браузера, логи его активности в определенном сегменте сети и пр.). А также большинство методов и средств направлены на максимальное сокрытие/нераскрытие этой косвенной информации, по которой позже можно будет спрашивать у провайдера нужного юзера.

Какие есть способы анонимизации пребывания в сети?

Если говорить про обособленные единицы анонимизации (ведь есть еще схемы в виде комбинирования того или иного средства анонимности), то можно выделить следующие:

1) Прокси-серверы

— бывают разных видов, со своими особенностями. По ним есть отдельный FAQ и другие топики на форуме;

2) VPN-сервисы

— тоже работают по разным протоколам, которые предлагают провайдеры на выбор, их различия и особенности см. ниже;

3) SSH-туннели

, изначально создавались (и функционируют по сей день) для других целей, но также используются для анонимизации. По принципу действия довольно схожи с VPN’ами, поэтому в данной теме все разговоры о VPN будут подразумевать и их тоже, но сравнение их все же будет позже;

4) Dedicated-серверы

— самое основное преимущество в том, что пропадает проблема раскрытия истории запросов узла, с которого проводились действия (как это может быть в случае с VPN/SSH или прокси);

5) Великий и ужасный Tor

;

6) — анонимная, децентрализованная сеть, работающая поверх интернета, не использующая IP-адресацию

(подробнее см. ниже);

7) Иные средства — анонимные сети, анонимайзеры

и др. В силу пока недостаточной популярности они еще не изучены (а следовательно не имеют относительной гарантии надежности) сообществом, но достаточно перспективны, о них также см. ниже;

Что стоит скрывать, или какие есть деанонимизирующие данные и методы их получения?

Сразу отмечу, что все (основные по крайней мере) средства и методы для сокрытия данных в ниже представленном списке будут освещены в остальных вопросах этого FAQ’a. Еще хочу обратить внимание на один интересный ресурс , который посвящен вопросам, какую информацию мы оставляем о себе в сети, заходя в разных устройств;

1) IP-адрес

, или самый популярный идентификатор в интернете. Дает возможность найти провайдера юзера и узнать у него точный адрес через тот же IP;

2) IP DNS провайдера

, который можно «потерять» через метод, называемый (утечки DNS

). Важно отметить, что эта утечка может произойти при связке HTTP/SOCKS4

(5 в некоторых случаях) + Tor! Поэтому тут надо быть особенно внимательными;

3) Если большая часть траффика долго выходит в интернет через один узел, например, тот же Tor, то можно провести так называемое профилирование — отнести определенную активность к определенному псевдониму, который можно сдеанонить через другие каналы;

4) Прослушивание трафика на выходном узле или (man in the middle);

5) Одновременное подключение к анонимному и открытому каналам может в некоторых ситуациях создать непрятности, например, при обрывании соединения у клиента, оба канала перестанут функционировать, и на сервере можно будет определить нужный адрес, сопоставив время отсоединения пользователей (правда, это довольно геморный и далеко неточный способ деанонимизации);

6) Деанонимизирующая активность в анонимном сеансе — пользвоание публичными сервисами, особенно теми, на которых уже есть информация об этом пользователе;

7) MAC-адрес

, который получает WiFi точка при подключении к ней (или он может быть бэкапнут коммутаторами одной из локальных сетей, через которую был осуществлен выход в интернет);

8) Информация из браузеров:

- Cookies — это текстовые файлы c какими-либо данными (как правило, уникальными для каждого пользователя), хранимые приложением (часто — браузером) для разных задач, например, аутентификации. Часто бывает, что клиент сначала посетил ресурс из открытого сеанса, браузер сохранил cookies, а потом клиент соединился из анонимного сеанса, тогда сервер может сопоставить cookies и вычислить клиента;

- Flash, Java, Adobe Reader — первые три плагина вообще можно выделить, как отдельные приложения на базе браузера. Они могут обходить прокси (DNS leaks ), засвечивать IP (IP leaks ), создавать свои подобия долгоживущих cookies и др. Также все три (в особенности этим грешит Flash) часто служат подспорищем для эксплуатации каких-нибудь 0-day или 1-day уязвимостей, позволяющих порой проникнуть в саму систему;

- JavaScript — исполняется на стороне клиента, не обладает таким широким спектром возможности в плане деанона, хотя может предоставить точную информацию об ОС, виде и версии браузера, а также имеет доступ к некоторым технологиям браузера, которые могут также, например, слить IP-адрес ;

- Browser fingerprint или отпечаток браузера — совокупность данных, которые браузер постоянно предоставляет серверу при работе с ним, что может сформировать достаточно уникальный «цифровой отпечаток», по которому можно будет найти юзера даже в анонимном сеансе или позже, по выходу из него;

Чем VPN отличается от прокси?

1) Трафик между клиентом и прокси передается в открытом виде, при использовании VPN уже идет шифрование;

2) Стабильность — при создании VPN соединения как правило постоянная, редко создаются разъединения, у прокси они происходят относительно чаще. Но все зависит от провайдера;

3) Кроме шифрования соединения VPN предоставляет более анонимный сервис в том плане, что используются DNS сервера VPN сервиса и не может произойти раскрытия приватных данных типа DNS leak , что ни чуть не хуже, чем раскрытие IP-адресаю Правда у SOCKS5 и SOCKS4a-прокси есть такая же возможность переложить DNS сервис на прокси-сервер;

4) VPN сервисы не ведут журналов или ведут на очень короткие сроки и неподробно (по крайней мере они так говорят), большинство прокси-серверов не дают таких обещаний;

Насколько эффективна цепочка из прокси-серверов?

Скорее она неэффективна, если ориентироваться по соотношению прироста времени деанонимизации на уменьшение скорости соединения от конечного ресурса к клиенту. К тому же, почти все недостатки деанонимизации, присущие прокси-серверам не исчезают при построении из них подобных цепочек. Поэтому можно сделать вывод, что данным методом при достижении анонимности лучше не пользоваться.

В FAQ’e про прокси-серверы не сказано о SOCKS4a, зачем он нужен?

Это промежуточная версия между 4 и 5 SOCKS’ами, в которой все функционирует аналогично 4, за исключением того, что SOCKS4a принимает только доменное имя вместо IP-адреса ресурса и сам его резолвит.

Можно поподробнее об особенностях, плюсах и минусах аренды dedicated-серверов?

Выделенный сервер предназначается далеко не для анонимизации, а для хостинга приложений, сервисов и всего другого, чегу заказчик посчитает нужным. Важно отметить, что арендатору предоставляется отдельная физическая машина, что дает ему некий гарант полного контроля этого узла и созадет важное преимущество для анонимности — уверенность в том, что история запросов никуда не утечет.

Учитывая вышесказанное и другие моменты можно выделить ряд преимуществ данного средства с точки зрения анонимизации:

1) Настройка HTTP/SOCKS-прокси или SSH/VPN-соединения на выбор;

2) Контроль истории запросов;

3) Спасает при атаке через Flash, Java, JavaScript, если использовать удаленный браузер;

Ну и недостатки тоже присутствуют:

1) Сильно дорогой метод;

2) В некоторых странах априори не может предоставлять анонимность, потому что арендатор обязан предоставить о себе данные: паспорт, кредитка и др;

3) Все соединения с выделенныем сервером логируются у его провайдера, так что тут возникает доверенность немного другого плана;

Через какие протоколы идет работа в VPN и какие у них есть особенности?

Лучше сразу рассматривать существующие сейчас варианты VPN, то есть какие связки и технологии предлагают провайдеры, если мы конечно не ставим цель поднять знания теории сетевых протоколов (хотя есть варианты с использоавнием одного единственного протокола, что мы также рассмотрим).

SSL

(Secure Socket Layer

) протокол защищенных сокетов — использует защиту данных с открытым ключом для подтверждения подлинности передатчика и получателя. Поддерживает надежность передачи данных за счет использования корректирующих кодов и безопасных хэш-функций. Один из наиболее простых и «низкоанонимных» протоколов для VPN-соединений, использоуется в основном прилоежниями-клиентами для VPN. Чаще является частью какой-нибудь свзяки при создении VPN-соединения.

PPTP

(Point-to-Point Tunneling Protocol

) — используется наиболее часто, довольно быстрый, легко настраивается, но считается наименее защищённым относительно других своих собратьев.

L2TP

(Layer 2 Tunneling Protocol

) + IPSec

(часто IPSec опускают в названии, как вспомогательный протокол). L2TP обеспечивает транспорт, а IPSec отвечает за шифрование. Данная связка имеет более сильное шифрование, чем PPTP, устойчива к уязвимостям PPTP, обеспечивает также целостность сообщений и аутентификацию сторон. Есть VPN на основе только протокола IPSec или только L2TP, но, очевидно, что L2TP + IPSec дают больше возможностей в защите и анонимизации, чем по отдельности.

OpenVPN

— безопасный, открытый, а следовательно, распространённый, позволяет обходить многие блокировки, но требует отдельного программного клиента. Технически это не протокол, а реализация технологии VPN. проводит все сетевые операции через TCP

или UDP

транспорт. Также возможна работа через большую часть прокси серверов, включая HTTP, SOCKS, через NAT

и сетевые фильтры. Для обеспечения безопасности управляющего канала и потока данных OpenVPN использует SSLv3/TLSv1

.

SSTP

— такой же безопасный, как и OpenVPN, отдельного клиента не требует, однако сильно ограничен в платформах: Vista SP1, Win7, Win8. Инкапсулирует PPP-кадры

в IP-датаграммы

для передачи по сети. Для управления туннелем и передачи PPP-кадров данных протокол SSTP использует TCP-подключение

(порт 443). Сообщение SSTP шифруется каналом SSL протокола HTTPS

.

Отдельно стоит отметить сервисы, предоставляющие такие услуги как «DoubleVPN», когда перед достижением нужного узла траффик проходит 2 разных VPN-сервера в разных регионах. Или существует еще более жесткое решение — «QuadVPN», когда используется 4 сервера, которые пользователь может выбрать сам и расположить в нужном ему порядке.

Какие минусы есть у VPN?

Конечно же, не такая анонимность, как у некоторых других сервисов типа Tor’a, и не только потому, что алгоритм и схема другие. Также при использовании VPN все таки в критических ситуациях придется больше полагаться на добросовестное исполнение обязанностей этого сервиса (минимальное журналирование, работа без бэкапов трафика и пр.).

Следующий момент состоит в том, что хоть VPN и скрывает IP в большинстве случаев, а также предотвращает DNS leak

, но есть ситуации, при которых и этот метод анонимизации даст сбой. А именно:

1) IP leak через WebRTC — на хроме и мозилле работает гарантированно и реализовывается через обычный JavaScript;

2) Утечка IP через Flash, инициировавший соединение с сервером и передавший ему IP клиента в обход VPN (правда работает не всегда);

Хотя эти случае можно предотвратить выключив у себя в браузере JS, Flash и Java;

3) При использовании клиентских настроек по умолчанию при разрыве соединения, в отличие от прокси-серверов, серфинг в сети будет продолжаться напрямую, уже не через виртульный канал, то есть будет полное палево;

Но этого можно избежать подкорректировав таблицу маршрутизации, где в качестве основного шлюза по умолчанию указать только шлюз VPN-сервера или перенастроить файрвол.

В чем различие между SSH-тунелями и VPN?

SSH-туннель ни что иное, как шифруемое по протоколу SSH соединение, где данные шифруются на стороне клиента и расшифровываются у получателя (SSH-сервера

). Создается для удаленного защищенного управления ОС, но как уже было написано выше, применяется еще для анонимизации. Поддерживает 2 варианта работы: посредством реализации приложением HTTP/SOCKS-прокси для направления траффика через локальный прокси-сервер в SSH-туннель. Или происходит создание практически полноценного (можно скзазать аналогичного, если брать последние версии SSH и OpenSSH) VPN-соединения.

VPN же разрабатывался в целях обеспечивать защищенный удаленный доступ к ресурсам корпоративных сетей, а следовательно компьютер, подключенный к VPN-серверу становиться частью локальной сети и может пользоваться ее сервисами.

То есть кроме технических мелких аспектов принципы функционирования схожи. А основное отличие состоим в том, что SSH-туннель — это соединение точка-точка, а VPN-соединение — это соединение устройство-сеть

(хотя спецы могут и перенастроить по своему усмотрению).

Как работает Tor со стороны клиента?

В сети море вариаций ответов на этот вопрос, но хочу попробовать изложить основы как можно более просто и лаконично, избавив читателя от копания в горах аналитической и сложной информации.

Tor — система маршрутизаторов, доступных только клиентам самого Tor’a, через цепочку которых клиент соединяется с нужным ему ресурсом. При дефолтных настройках количество узлов — три. использует многоуровневое шифрование. Опираясь на эти особенности, можно кратко описать общую схему доставки пакета данных от клиента к запрашиваемому ресурсу через 3 узла (то есть при настрйоках по умолчанию): предварительно пакет последовательно шифруется тремя ключами: сначала для третьего узла, потом для второго и в конце, для первого. Когда первый узел получает пакет, он расшифровывает «верхний» слой шифра (как при очистки луковицы) и узнаёт, куда отправить пакет дальше. Второй и третий сервер поступают аналогичным образом. А передача зашифрованных данных между промежуточнимы маршрутизаторами осуществляется через SOCKS-интерфейсы, что обеспечивает анонимность в купе с динамичным переконфигурированием маршрутов. И в отличие от статических прокси-цепочек, конфигурации луковых маршрутизаторов

может меняться чуть ли не скаждым новым запросом, что только усложняет деанон.

Какие преимущества и недостатки есть у Tor’a?

Из преимуществ стоит выделить:

1) Один из самых высоких уровней анонимности (при должной конфигурации), особнно в комбинации с другими способами типа VPN;

2) Простота в использовании — скачал, пользуйся (можно даже без особых настроек);

Недостатки:

1) Относительно низкая скорость, так как трафик идет через цепочку узлов, каждый раз происходит расшифровка и может проходить вообще через другой континент;

2) Выходной трафик может прослушиваться, а если не использовать HTTPS

, то и прекрасно фильтроваться для анализа;

3) Может не спасти при включенных плагинах — Flash, Java

и даже от JavaScript’a

, но создатели проекта рекомендуют эти дела отключать;

4) Наличие урпавляющих серверов;

Если сайт детектит Tor, то я никак не могу зайти на этот сайт анонимным используя его?

Попасть на такой сайт можно двумя способами. При помощи более изощренной схемы, которая де-факто делает это посещение еще более анонимным: связка Tor ⇢ VPN

, можно Tor ⇢ Proxy

, если не нужна дополнительная анонимность, а только факт сокрытия использования Tor для сервера сайта, но надо исползьовать именно в этой последовательности. Так получается, что сначала запрос идет через луковые хосты, затем через VPN/Proxy

, а на выходе выглядит, как будто просто VPN/Proxy

(или вообще обычное соединение).

Но стоит заметить, что взаимодействие этих связок вызывает бурные обсуждения на форумах, вот раздел о Tor и VPN на сайте лукового проекта.

Либо можно использовать так называемые мосты

(bridges

) — это узлы, не занесенные в центральный каталог Tor’a, как их настраивать можно посмотреть .

Можно ли как-то скрыть от провайдера факт использования Tor’a?

Да, решение будет почти полносью аналогичное предыдущему, только схема пойдет в обратном порядке и VPN соединение «вклинивается» между клиентов Tor’a и сетью луковых маршутизаторов. Обсуждение реализации такой схемы на практике можно найти на одной из страниц документации проекта.

Что следует знать о I2P, и как эта сеть работает?

I2P

— распределенная, самоорганизующаяся сеть, основанная на равноправии ее участников, отличающаяся шифрованием (на каких этапах оно происходит и какими способами), переменнами посредниками (хопами), нигде не используются IP-адреса

. В ней есть свои сайты, форумы и другие сервисы.

В сумме при пересылке сообщения используется четыре уровня шифрования (сквозное, чесночное, туннельное

, а также шифрование транспортного уровня

), перед шифрованием в каждый сетевой пакет автоматически добавляется небольшое случайное количество случайных байт, чтобы ещё больше обезличить передаваемую информацию и затруднить попытки анализа содержимого и блокировки передаваемых сетевых пакетов.

Весь трафик передается по туннелям — временные однонаправленные пути, проходящие через ряд узлов, которые бывают входящими или исходящими. Адрессация происходит на основе данных из так называемой сетевой базы NetDb

, которая распределена в той или иной мере по всем клиентам I2P

. NetDb

содержит в себе:

- RouterInfos — контактные данные роутеров (клиентов), используются для построения туннелей (упрощая, они представляют собой криптографические идентификаторы каждого узла);

- LeaseSets — контактные данные адресатов, используются для связи исходящих и входящих туннелей.

Принцип взаимодействия узлов этой сети.

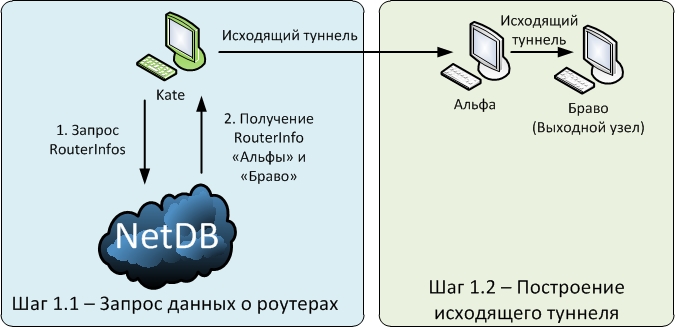

Этап 1. Узел «Kate» строит исходящие туннели. Он обращается к NetDb за данными о роутерах и строит туннель с их участием.

Этап 2. «Boris» строит входной туннель аналогично тому, как и строится исходящий туннель. Затем он публикует свои координаты или так называемый «LeaseSet» в NetDb (здесь отметьте, что LeaseSet передается через исходящий туннель).

Этап 3. Когда «Kate» отправляет сообщение «Boris’у», он запрашивает в NetDb LeaseSet «Boris’а». И по исходящим туннелям пересылает сообщение к шлюзу адресата.

Еще стоит отметить, что у I2P есть возможность выхода в Интернет через специальные Outproxy, но они неофициальные и по совокупности факторов даже хуже выходных узлов Тоr. Также внутренние сайты в сети I2P доступны из внешнего Интернета через прокси-сервер. Но на этих входных и выходных шлюзах высока вероятность частично потерять анонимность, так что надо быть осторожным и по возможности этого избегать.

Какие есть преимущества и недостатки у I2P сети?

Преимущества:

1) Высокий уровень анонимности клиента (при любых разумных настрйоках и использовании);

2) Полная децентрализация, что ведёт к устойчивости сети;

3) Конфиденциальность данных: сквозное шифрование между клиентом и адресатом;

4) Очень высокая степень анонимности сервера (при создании ресурса), не известен его IP-адрес;

Недостатки:

1) Низкая скорость и большое время отклика;

2) «Свой интернет» или частичная изолированность от интернета, с возможностью туда попасть и повышением вероятности деанона;

3) Не спасает от атаки через плагины (Java, Flash

) и JavaScript

, если не отклчить их;

Какие еще есть сервисы/проекты по обеспечению анонимности?

- Freenet — одноранговая сеть распределенного хранения данных;

- GNUnet — скоординированный набор софта для peer-to-peer соединения, не нуждающегося в серверах;

- JAP — John Donym , в основу взят Tor;

- — кроссплатформенный софт для бессерверного обмена письмами, мгновенными сообщениями и файлами с помощью шифрованной одноранговой F2F (friend-to-friend) сети;

- Perfect Dark — японский клиент под винду для файлового обмена. Анонимность сети Perfect Dark базируется на отказе от использования прямых соединений между конечными клиентами, неизвестности IP-адресов и полном шифровании всего, что только можно;

Следующие 3 проекта особенно интересные тем, что их цель — скрыть пользователя реализуется путем освобождения от провайдерской зависимости при интернет-соединении, за счет построения беспроводных сетей. Ведь тогда интернет станет еще более самоорганизованным:

- Netsukuku — Networked Electronic Technician Skilled in Ultimate Killing, Utility and Kamikaze Uplinking ;

- B.A.T.M.A.N — Better Approach To Mobile Ad-hoc Networking ;

Есть ли какие-то комплексные решения по обеспечению анонимности?

Кроме связок и комбинаций различных методов, вроде Tor+VPN

, описанных выше можно воспользоваться дистрибутивами линукса, заточенными на эти потребности. Преимущество такого решения в том, что в них уже есть большинство этих комбинированных решений, все настройки выставленны на обеспечение максимального количества рубежей для деанонимизаторов, все потенциально опасные службы и софт вырезаны, полезные установлены, в некоторых помимо документации есть всплывающие подсказки, которые не дадут поздним вечером потерять бдительность.

По своему опыту и некоторых других знающих людей я бы выбрал дистрибутив Whonix , так как он содержит в себе самые новые техники по обеспечению анонимности и безопасности в сети, постоянно развивается и имеет очень гибкую настройку на все случаи жизни и смерти. Также имеет интересную архитектуру в виде двух сборок: Gateway

и Workstation

, которые в функционируют в связке. Основное преимущество этого состоит в том, что если в результате появления какой-нибудь 0-day

в Tor или самой ОС, через которую попробуют раскрыть прятавшегося пользователя Whonix

, то будет «деанонимизирована» только виртуальная Workstation и атакующий получит «очень ценную» информацию типа IP 192.168.0.1

и Mac address 02:00:01:01:01:01

.

Но за наличие такого функционала и гибкости в настройке надо платить — этим обуславливается сложность конфигурации ОС из-за чего ее порой ставят в низ топа операционок для анонимности.

Более легкие в настройке аналоги — это довольно известные , рекомендованный Сноуденом, и Liberte , которые также можно с успехом использовать в этих целях и которые обладают очень хорошим арсеналом для обеспечения анонимности.

Есть еще какие-нибудь моменты при достижении анонимности?

Да, есть. Существует ряд правил, которых желательно придерживаться даже в анонимном сеансе (если стоит цель достичь практически полной анонимности, конечно) и мер, которые необходимо предпринять перед входом в этот сеанс. Сейчас о них будет написано подробнее.

1) При использвоании VPN, Proxy

и пр. всегда в настрйоках устанавливать использование статических DNS-серверов

провайдера сервиса, дабы избежать утечек DNS. Или выставлять должные настройки в барузере или межсетевом экране;

2) Не использовать постоянные цепочки Tor, регулярно менять выходные узлы (VPN-серверы, прокси-серверы);

3) При пользовании браузером отключать по возможности все плагины (Java, Flash, еще какие-нибудь Adobe’вские поделки) и даже JavaScript (если задача полностью минимализировать риски деанона), а также отрубать использование cookies, ведение истории, долгосрочного кэширования, не разрешать отправлять HTTP-заголовки User-Agent

и HTTP-Referer

или подменять их (но это специальные браузеры для анонимности нужны, большинство стандартных не позволяют такую роскошь), использовать минимум браузерных расширений и тд. Вообще есть еще один ресурс , описывающий настройки для анонимности в различных браузерах, к которому тоже при желании стоит обратиться;

4) При выходе в анонимном режиме в сеть следует исопльзовать «чистую», полностью обновленную ОС с самыми последними стабильными версиями ПО. Чистая она должна быть — чтобы было сложнее отличить «отпечатки» ее, браузера и другого софта от среднестатистических показателей, а обновленная, чтобы понижалась вероятность подхватить какую-нибудь малварь и создать себе определенных проблем, ставящих под угрозу работу всех сосредоточенных для анонимизации средств;

5) Быть внимательным при появлении предупреждений о валидности сертификатов и ключей, для предотвращения Mitm-атак

(прослушки незашифрованного трафика);

6) Не допускать никакой левой активности в анонимном сеансе. Например, если клиент из анонимного сеанса заходит на свою страницу в соц. сети, то его интернет-провайдер об этом не узнает. Но соц. сеть, несмотря на то, что не видит реальный IP-адрес клиента, точно знает, кто зашел;

7) Не допускать одновременного подключения к ресурсу по анонимному и открытому каналу (описание опасности было приведено выше);

8) Стараться «обфусцировать» все свои сообщения и другие продукты авторского интеллектуального производства, так как по жаргону, лексике и стиллистике речевых оборотов можно с довольно большой точностью определить автора. И уже есть конторы, которые делают на этом целый бизнес, так что не надо недооценивать этот фактор;

9) Перед подключением к локальной сети или беспроводной точке доступа предварительно менять MAC-адрес

;

10) Не использовать любое недоверенное или непроверенное приложение;

11) Желательно обеспечить себе «предпоследний рубеж», то есть какой-то промежуточный узел до своего, через который вести всю активность (как это делается с dedicated-серверами или реализовано в Whonix

), чтобы в случае преодоления всех предыдущих преград или заражения рабочей системы третие лица получали доступ к болванке-посреднику и не имели особых возможностей продвигаться в вашу сторону дальше (или эти возможности были бы карйне дороги или требовали затраты очень большого количества времени);

Подытожить можно вполне очевидным выводом: чем анонимнее/безопаснее технология или метод, тем меньше скорости/удобства будет при их использовании. Но порой бывает лучше потерять пару-тройку минут в ожидании или потратить чуть больше сил и времени на пользвование сложными техниками, чем терять потом значительно большее количество времени и других ресурсов от последствиий, которые могут произойти из-за решения где-то подрасслабиться.

Last updated by at Январь 18, 2016 .