Jak zajistit maximální anonymitu na síti. Jak zůstat v anonymitě online - kompletní průvodce

Poté, co se v USA objevily podrobnosti o zpravodajském programu PRISM a uživatelé se dozvěděli, že stát shromažďuje data od Googlu a Yahoo!, dramaticky vzrostl počet žádostí o anonymní vyhledávač DuckDuckGo (z 1,7 milionu na 3 miliony). Vyhledávač nerozpozná IP adresu, neukládá soubory cookie a historii dotazů uživatele, nemůže tedy seřadit odpovědi podle relevance, takže vám umožní vidět objektivní výsledky.

Podobnou strategii sleduje i řada dalších vyhledávačů, které si však přílišnou oblibu nezískaly. Nejznámější jsou Ixquick a Start Page. Všichni vydělávají na mediální reklamě (v roce 2011 byly příjmy DuckDuckGo 115 000 $).

Pošta

Různé systémy umožňují vytvářet dočasnou poštu nebo jen anonymně odesílat zprávy. Pomocí " 10minutové pošty"můžete spustit poštovní schránku na 10 minut. To vám například umožní zaregistrovat se na novém webu a vyhnout se dalšímu spamu. Pokud je po 10 minutách stále potřeba přístup ke schránce, můžete požádat o prodloužení. „10minutová pošta“ funguje pouze pro příchozí zprávy.

Hushmail nabízí více komplexní systém. Zde je potřeba se zaregistrovat, po které získáte 25 megabajtů volného místa a až 10 gigabajtů za 84,97 $ ročně. K dispozici je samostatný balíček pro podnikání – za 5,24 USD měsíčně. Dopisy se neukládají na server, není možné obnovit heslo. Aby vás stránka „nezapomněla“, musíte se přihlásit jednou za 10 dní.

Prohlížeče

Nejznámějším prohlížečem, který poskytuje přístup k „uzavřenému internetu“, je Tor Browser Bundle. Předpokládá se, že jej používají ti, kteří chtějí přejít na zakázané (nebo z jiných důvodů přešli na Tor) stránky. Ale myšlenkou jeho tvůrců bylo chránit uživatele před sledováním a přenosem dat inzerentům. V běžných prohlížečích ( Google Chrome, internet Explorer, Firefox) anonymity lze dosáhnout přepnutím do režimu inkognito.

Anonymní vyhledávač Duckduckgo

Anonymní vyhledávač Duckduckgo Poštovní služba 10 minutová pošta

Poštovní služba 10 minutová pošta Anonymní Prohlížeč Tor Balíček prohlížeče

Anonymní Prohlížeč Tor Balíček prohlížeče

Cloudové úložiště Spideroak

Cloudové úložiště Spideroak Bezplatná služba kotvy

Bezplatná služba kotvy Služba CyberGhost

Služba CyberGhost

Cloudové úložiště

Projekt SpiderOak se staví jako nejbezpečnější úložiště. Všechny informace jsou odesílány na server v zašifrované podobě a při jejich zpracování je využívána technologie „zero-knowledge“ (nulové informace). Ke všem informacím tak má přístup pouze majitel účtu. Služba vydělává podle modelu freemium: 2 gigabajty lze získat zdarma, za další prostor budete muset zaplatit 10 dolarů měsíčně.

Zabezpečený přístup

Existují služby, které poskytují bezpečný přístup k internetu prostřednictvím VPN. Používají speciální šifrování, které chrání prohlížeč, blokuje malware a umožňuje přístup na stránky, které nemusí být v některých zemích dostupné. AnchorFree nabízí připojení Hotspot Shield na jakémkoli zařízení za 30 $ ročně. CyberGhost – podobné funkce zdarma s měsíčním provozem 1 gigabajt. Pokročilé funkce budou stát 49 USD ročně. Služby také vydělávají na reklamě.

Anonymitu lze samozřejmě povýšit na kult: neregistrovat se na sociálních sítích, neplatit kartou, neobjednávat zásilky na svou skutečnou adresu atd.

A nemůžete být paranoidní, ale zároveň buďte opatrní. Takhle.

K registraci účtů potřebujete samostatnou SIM kartu

Při registraci na sociální síti uvádíte telefonní číslo nebo adresu E-mailem. Pořiďte si pro tyto účely babiččin telefon a samostatnou SIM kartu. Díky tomu je mnohem snazší a bezpečnější potvrdit nebo obnovit přístup k účtům. Toto telefonní číslo nikde nezveřejňujte a nikomu ho nedávejte.

Vyberte si SIM kartu s tarifem, který není nutné doplňovat každý měsíc. Bude vyžadován pouze pro příchozí, takže levné minuty a gigabajty tento případ Nepotřebný.

Alternativou jsou služby jako http://onlinesim.ru/. Umožňují přijímat hovory, SMS atd. Některé služby jsou placené.

Získejte samostatný e-mail pro stejné účely

Další základní pravidlo internetové hygieny. Získejte e-mail pro registraci účtů na internetu. Ani jeho adresu nikde neuvádějte.

Můžete použít tradiční poštovní služby. Může tvořit dočasná schránka na mail.ru - funkce se nachází v položce "Nastavení" - "Anonymizér". Dopisy padají do hlavní schránky (v samostatné složce), ale odesílatel vidí úplně jinou adresu.

Chcete-li odesílat e-maily z této a jakýchkoli jiných poštovních schránek, měli byste použít VPN. Faktem je, že původní text e-mailu obsahuje IP adresu:

Můžete zadat IP adresu do služby, jako je https://ru.myip.ms/ a získat polohu:

Co nezveřejňovat na sociálních sítích

Pokud používáte sociální sítě ke komunikaci s příbuznými, přáteli a podobně smýšlejícími lidmi, zanechte o sobě minimum informací. Life hack: nahrazení písmen azbuky podobnými z latinky pomáhá vyloučit jméno a příjmení z výsledků vyhledávání.

Celé jméno + datum narození umožňují najít osobu v různé služby. Například v databázi FSPP. Ano, chápete, že tajit rok narození, ale zůstat ve skupinách „11-B vydání roku 2000“ nebo „Tygři podle čínského kalendáře“ je trochu bledé?

Zveřejňujte soukromé fotografie a příspěvky pod zámkem. Zaměstnance úřadů to samozřejmě nezastaví. Náhodné lidi to ale ušetří zbytečné pozornosti.

Zde je seznam toho, co by se nikdy nemělo zveřejňovat na sociálních sítích:

- Plánuje opustit domov (na dovolenou, na služební cestu atd.). Neusnadňujte život zlodějům bytů. Bylo by užitečné naznačit, že někdo zůstal doma;

- Hlavní telefonní číslo. Zvláště pokud jsou s ním spojeny bankovní a další důležité účty;

- Příspěvky, že se chystáte udělat velký nákup;

- Oznámení o úspěšných transakcích, které vám přinesly spoustu peněz;

- Zprávy o ztrátě dokladů nebo SPZ – šance, že z vás podvodníci vymámí peníze, je vyšší než pravděpodobnost jejich nalezení.

Buďte opatrní se skupinami na sociálních sítích

Je snadné uhodnout, že plánujete koupi bytu, pokud jste přidáni do 10 skupin jako "Nákup bytů v SZAO". Seznam skupin, ve kterých jste členem, o vás prozradí téměř více než záznamy na stránce.

Tyto skupiny jsou pak velmi vhodné pro navigaci různých druhů podvodníků a spammerů. Koneckonců, sám jste zdůraznil - říká se, že toto téma je pro mě zajímavé. Oddělte mě, prosím.

Přemýšlejte o tom, co zveřejňujete na fotografiích (a kdy)

Pro avatara nepoužívejte jasnou přední fotku. Zkuste záběr z neobvyklého úhlu. Pak vás známí poznají, ale systémy jako FindFace s největší pravděpodobností ne.

Jaké fotografie nelze zveřejnit:

- Fotografie v blízkosti domu s odkazem na místo. Nikdy nepoužívejte geotagy, deaktivujte je v nastavení fotoaparátu;

- Fotografie a skeny dokumentů;

- Fotografie vstupenek na koncerty, sportovní soutěže atd. - kódy z nich mohou být použity jinými lidmi;

- Fotografie bankovních karet. A ještě více datum vydání a CVC / CVV.

Nesvěťte bankovní karty - v žádném případě

Ještě pár slov o kartách. Chcete-li sbírat dary na krmivo pro kočky s kondicí, pořiďte si samostatnou kartu a zveřejněte její číslo. V žádném případě k tomu nepoužívejte svou hlavní kartu. Mimochodem, neměli byste s ním platit ani v internetových obchodech.

Vhodné pro takové účely virtuální karty. Nabízí je například Sberbank a Qiwi (Visa Virtual). Takové karty můžete doplnit v bankomatech, terminálech, aplikacích internetového bankovnictví atd. A přijaté peníze pak utratit jako obvykle nebo je převést na hlavní kartu.

Stačilo by

Internet. Musíte to udělat správně a zajistit svou vlastní bezpečnost v maximální možné míře. Hlavní věc, která je k tomu zapotřebí, je potřeba skrýt vaši skutečnou IP adresu a Poštovní schránka. Buďte opatrní a snažte se, pokud je to možné, nezveřejňovat žádné osobní údaje: vaše číslo, adresu, vaše fotografie.

Adresa při návštěvě stránek několika způsoby. Nejjednodušší a cenově nejdostupnější je použití anonymních proxy serverů () pracujících v režimu -service. Proxy server (z anglického Proxy -) je jakýmsi prostředníkem mezi vaším počítačem a internetem. Když jste online, nejprve se připojíte k proxy serveru a teprve poté přejdete na stránky, které vás zajímají. V důsledku toho majitelé těchto stránek nemusí obdržet vaši skutečnou IP, ale adresu použitého proxy serveru.

Aktuálně v internetu je jich docela dost bezplatné anonymizátory které může kdokoli použít. Práce s nimi je velmi snadná, protože tyto proxy používají známé webové rozhraní. Stačí přejít na stránku anonymizátoru a do pole pro surfování zadat adresu webu, který hodláte navštívit. Jedním z nejznámějších anonymizátorů v ruském jazyce je dnes www.anonymizer.ru. Mnohem více podobných služeb ale můžete najít i sami, stačí zadat do vyhledávače dotaz „anonymní proxy“ nebo „anonymizátory“.

Anonymizéry vám umožňují volně surfovat po internetu a procházet stránky, nicméně mnohá fóra a knihy návštěv často zakazují uživatelům přispívat prostřednictvím anonymních proxy. V tomto případě budete muset provést nějaké změny v nastavení vašeho prohlížeče, abyste skryli svou IP, ale aby vypadali jako normální připojení. V internetu existují celé seznamy anonymních proxy serverů, které mohou uživatelé používat nebo za malý poplatek. Tyto seznamy obsahují anonymní IP adresy proxy a čísla portů, přes které by mělo být navázáno připojení. Budete muset najít vhodný funkční proxy server a poté změnit nastavení prohlížeče tak, aby všechna připojení k internetu procházela přes proxy server. Zadejte požadovanou IP adresu jako proxy, kterou chcete použít, a zadejte odpovídající číslo portu.

Pokud si nejste příliš jisti nastavením prohlížeče, ale potřebujete svůj pohyb zcela anonymně, můžete použít speciální programy. Zejména jeden z nejúčinnějších je program TOR(angl. The Onion Router), který lze zdarma stáhnout na https://www.torproject.org. Na stejném webu si můžete přečíst podrobné pokyny a vysvětlení, jak program používat. Instalací prohlížeče TOR do počítače můžete nejen bezpečně surfovat po síti, zcela skrýt svou IP, ale také vytvářet své vlastní webové stránky, zanechávat zprávy a vyměňovat si poštu. Jediná nevýhoda tohoto software– znatelné snížení rychlosti připojení, což může způsobit určité nepříjemnosti.

Prameny:

- prohlížeč TOR

Někdy je člověk připraven na ty nejbláznivější činy, aby na sebe upoutal pozornost. V životě jsou ale situace, kdy se chcete proměnit v „neviditelného muže“. A je to docela možné.

Návod

Vzhled člověka je to, co přitahuje pozornost lidí na prvním místě. Proto pokud chcete splynout s davem, vylučte vše, co vám může padnout do oka. Zapomeňte na honosné oblečení, chytlavé doplňky, efektní účesy, provokativní make-up, odvážnou manikúru a nápadné šperky.

Vyberte si průměrně kvalitní outfit v decentní barvě (šedá, tmavě modrá, hnědá), který příliš nezdůrazní kontury vaší postavy. Oblečte si například svetr jemné barvy, lehce volné džíny a neutrální boty. Pokud máte stylový účes resp Světlá barva vlasy, schovejte vlasy pod tmavou pletenou čepici a lehce ji přetáhněte přes čelo. Díky tomuto vzhled můžete se snadno ztratit v davu.

Datum zveřejnění: 01.10.2015Jak dokazují úniky informací ze zpravodajských agentur v podobě téhož Edwarda Snowdena, státy, a nejen Spojené státy, sledují občany a dělají to velmi aktivně. Kromě toho vás mohou špehovat různé druhy hackerů, aby ukradli peníze z účtů nebo důvěrné informace. A čím vyšší pozici zastáváte nebo velké peníze otočíte, tím více je otázka ochrany informací a anonymní surfování Internet se pro vás stává relevantnějším. V tomto tipu si povíme o nejčastějších způsobech, jak zůstat na internetu v anonymitě, a chránit tak své informace a informace o vás a vašich aktivitách.

Pro začátek se pojďme rozhodnout, kdo potřebuje anonymitu a ochranu a kdo nejzákladnější bezpečnostní standardy – mít v počítači funkční antivirus, nenavštěvovat pochybné stránky, nic nestahovat. Většině lidí to stačí. Věřte mi, že žádná speciální služba ani hackeři nemají zájem o vaši korespondenci s diskusí o pohledech na plodiny na jejich letní chatě nebo drby o školních kamarádech. Žádní hackeři se o vás nebudou zajímat, pokud neprovádíte bankovní transakce přes internet a nemáte účty elektronických peněz.

Naopak, seriózní ochrana a anonymita na internetu je životně důležitá pro politiky, vědce, obchodníky, veřejné osobnosti a jakékoli veřejné osobnosti. Na hackery a teroristy si ani nevzpomeneme – ti takové rady nečtou – sami mohou kohokoli naučit o anonymitě a bezpečnosti.

Anonymita také neubližuje lidem, kteří si budují úspěšnou kariéru nebo alespoň plánují aktivity v politice, byznysu, mezinárodních vztazích. „Pranky“ na internetu, které se vám dnes mohou zdát zcela nevinné, za 5 nebo 10 let, prozatím někde sesbírané a archivované, mohou ukončit vaši kariéru nebo pověst.

Nebo jste jen napsali něco nepříjemného o prezidentovi Spojených států na nějakou sociální síť a za půl roku jste si šli vyřídit americké vízum... Ani nebudete vědět, proč vás odmítli, ale oni to klidně mohou odmítnout - Internet, jakkoli se může zdát obrovský, ve skutečnosti ne tak obrovský, ale díky moderní technologie, vyhledání informací o konkrétní osobě a všech jejích krocích, prohlášeních trvá několik sekund.

Kromě toho existuje nemálo lidí, kteří jsou posedlí konspiračními teoriemi a bezpečností kvůli bezpečnosti. Vítejte v týmu neviditelných uživatelů!

Kde začíná bezpečnost?

A začíná to tím, že o sobě píšete a dáváte to na internet. Koneckonců, je to tak populární a módní: Odnoklassniki, Vkontakte, Facebook, Instagram, Foursquare ... My sami denně zveřejňujeme nejvíce detailní informace o sobě, opatřené fotografiemi a geotagy, podle kterých nás mohou sledovat nejen všemocné speciální služby, ale doslova každý zájemce ze základní školy!

Pokud o sobě nechcete nic vědět – přestaňte se „pálit“! Nevytvářejte ani nemažte účty na sociálních sítích, nebo se alespoň neodhlašujte, nepište nic o sobě a svých závislostech, pohybech, schůzkách. Nezveřejňujte příspěvky se sžíravou kritikou nebo nadávkami vůči významným politickým osobnostem ve vaší zemi a ve světě, stejně jako vašim přímým nadřízeným nebo dokonce konkurentům. Kdo ví, jak se váš život vyvine? Možná se zítra nebo pozítří rozhodnete emigrovat do země, jejíž vůdce dnes tak aktivně nenávidíte, nebo získat práci v konkurenční společnosti?

Kromě toho byste neměli psát komentáře k článkům v online publikacích, na fórech a účastnit se veřejných chatů. I když je napíšete bez registrace pod pseudonymem „anonymní“, vaše IP adresa je určena a zůstává v databázi stránek. Je-li to žádoucí, identifikujte nějaké anonymní autor komentář není pro průměrného profesionála obtížný, nemluvě o serióznějších lidech a organizacích.

Pořiďte si jeden (nebo lépe ne jeden, ale několik) emailová adresa které uvedete při registraci na různých internetových zdrojích a také je necháte jako kontakty v internetových obchodech a dalších veřejných internetových místech. Každopádně nechávat na takových místech svoji hlavní a jedinou e-mailovou adresu není moc chytré – tato adresa bude minimálně spamována, jejíž množství se bude každým měsícem exponenciálně zvyšovat, maximálně se o vás všichni dozvědí – kde jste registrováni, co nakupujete, kdy a jaké služby využíváte. Znáte-li adresu, není tak obtížné číst veškerou vaši korespondenci obecně a zachytit váš provoz, zvláště pokud tato korespondence obsahuje nějaká tajemství nebo je jiná pro odborníky na sledování internetu.

Udržujte proto svou primární adresu soukromou a důvěřujte jí pouze svým nejbližším přátelům a obchodním partnerům, se kterými obchodujete nebo diskutujete o závažných věcech. Je lepší, když není registrován v zemi, ve které žijete – dohledat ho bude ještě obtížnější.

A pro některé účely můžete použít zcela anonymní poštovní služby, jako je . Uložte odkaz - bude se hodit.

To jsou základy bezpečnosti. Ale můžete jít dál a hlouběji. Nebudu se zde rozepisovat o podrobnostech metod - každá z nich vyžaduje samostatný článek (pokud si přejete, můžete si podrobnosti najít a přečíst na jiných stránkách), uvedu je pouze se stručným popisem:

- Použití anonymní procházení webu pomocí nastavení prohlížeče. Nyní mají téměř všechny prohlížeče funkci „soukromé prohlížení“ nebo „anonymní režim“, a proto je to nejjednodušší způsob. Neposkytuje úplnou anonymitu, ale stále zvyšuje míru vaší bezpečnosti a anonymity, alespoň na vašem počítači nebudou žádné stopy po vašem surfování po webu. V tomto režimu prohlížeč maže soubory cookie a dočasné soubory ihned po ukončení relace, neukládá data formulářů (přihlašovací jména a hesla) ani historii prohlížení.

- Použijte pro surfování po webu anonymní proxy servery. Díky tomu je prohlížení méně pohodlné – některé oblíbené zdroje, jako je yandex.ru, vás dovnitř vůbec nepustí. Na druhou stranu budete mít možnost využívat služby a přistupovat na stránky, které jsou z toho či onoho důvodu ve vaší zemi nebo správou vaší podnikové sítě blokovány.

- užívat si anonymizátory- programy nebo webové služby, které fungují na principu anonymního proxy serveru, ale s větší mírou anonymity. Nevýhody této metody: znatelné snížení rychlosti procházení webu a placení hlavních a nejkvalitnějších anonymizátorů. Klady: vysoký podíl anonymity v síti.

- Naučte se a používejte VPN (virtuální privátní síť)- technologie, která vám umožňuje vytvořit šifrovaný kanál mezi uživatelem a sítí, který chrání veškerý váš internetový provoz před „odposlechem“ a také skrývá IP adresu. Nejjednodušší způsob, jak používat VPN, je nainstalovat rozšíření pro Prohlížeč Google Chrome s názvem ZenMate. Nejjednodušší však není vždy nejspolehlivější, takže pokud je pro vás otázka bezpečnosti velmi relevantní, doporučoval bych důkladně prostudovat problém a používat ne nejjednodušší, ale spolehlivější metody této technologie.

- technologie TOR. Jedná se o privátní síť routerů, vytvořenou speciálně pro zajištění anonymity a bezpečnosti uživatelů internetu. Pro použití této sítě stačí nainstalovat speciální sestavu založenou na TOR jednoho z populárních prohlížečů - Firefox nebo Opera. Ale pamatujte: zajistíte si téměř 100% anonymitu, ale budete mít spoustu nepříjemností: nebudete moci sledovat oblíbené sociální sítě, dokonce nebudete moci sledovat videa! Potřebujete takovou anonymitu nebo ne - rozhodnete se!

To je ale vše o anonymitě a bezpečnosti při surfování na webu z počítače. Ale stále existuje mobilní surfování po internetu! To je, když přistupujete k internetu ze smartphonu nebo tabletu. A tady je to ještě horší. Protože na bezpečnou práci na počítači ještě občas vzpomínáme, ale v případě chytrého telefonu na ni úplně zapomínáme! Buď proto, že se nám zdá, že se s ním pohybujeme v prostoru, a tudíž je obtížnější nás „odhalit“, nebo nám surfování ze smartphonu nepřipadá nic vážného.

Mezitím existují i speciální modely „anti-spywarových smartphonů“. Například loni Boeing vydal superbezpečný (a pokud se ho pokusíte rozebrat - sebezničující!) speciálně pro zaměstnance amerických vládních agentur. Někdo, kdo a američtí státní úředníci vědí z první ruky o sledování na internetu! Jedna věc je následovat ostatní a úplně jiná - když oni sledují vás, kdo to chce! :)

A onehdy se začal prodávat antispywarový smartphone Blackphone 2 (opět zatím jen v USA, ale s pořádnou dávkou touhy si ho mohou koupit i ruští občané). operační systém Silent OS, který je založen na Androidu, ale byl zbaven veškerého nevyžádaného a sledovacího softwaru.

Ale co je nejdůležitější, má vestavěné šifrovací moduly pro všechny příchozí a odchozí informace – hovory, sms, zprávy v online messengerech, fotografie a mnoho dalšího. Nechybí dokonce ani ochrana při připojení k veřejným bezdrátovým sítím. Pokud se již obáváte o svou bezpečnost a anonymitu na internetu, vřele bych vám doporučil přejít na takový smartphone v mobilní sféře, případně ze smartphonu vůbec nechodit na internet – možností zachování anonymity bez speciálních zařízení je mnoho tam méně!

Souhrn. Státy pod rouškou boje proti terorismu, zločinu a anarchii stále více napadají kdysi absolutně volný prostor Internet, snaží se jej kontrolovat a přísně regulovat a otázka bezpečnosti a anonymity je stále aktuálnější. Pokud to takhle půjde dál, možná se brzy stane anonymita na internetu úplně nemožná. Mezitím je možné, a v některých případech velmi nutné, zamaskovat nebo dokonce zcela skrýt stopy své přítomnosti na síti, a to pro zcela zákonné občany – prostě z důvodu jejich vlastní bezpečnosti. Takže to používáme, dokud to jde.

Hodně štěstí v této ne těžké, ale ne příliš jednoduché záležitosti!

Nejnovější tipy ze sekce Počítače a internet:

Pomohla vám tato rada? Projektu můžete pomoci darováním libovolné částky na jeho rozvoj. Například 20 rublů. Nebo více:)

Nejprve na to chci upozornit toto téma je velmi obsáhlý a jakkoli se snažím vše podat co nejstručněji, ale zároveň nepostrádat potřebné detaily a zároveň to prezentovat co nejsrozumitelněji pro běžného uživatele, i tak bude tento článek plné různých technických detailů a termínů, kvůli kterým bude muset lézt do Googlu. Předpokládá se také, že čtenář zná alespoň základy fungování většiny oblíbených služeb a samotné globální sítě.

Co je to vlastně anonymizace?

Kromě senzačního názoru na všech koutech internetu o zatajování IP adresy existuje mnoho dalších podrobností. Celkově jsou všechny metody a prostředky anonymity zaměřeny na skrytí poskytovatele. Prostřednictvím kterého je již možné získat fyzicky přesnou polohu uživatele, který má dodatečné informace o něm (IP, „otisky prstů“ prohlížeče, protokoly jeho aktivity v určitém segmentu sítě atd.). A také většina metod a prostředků směřuje k maximálnímu utajení/neprozrazení těchto nepřímých informací, o které později bude možné požádat poskytovatele požadovaného uživatele.

Jaké jsou způsoby, jak anonymizovat svůj pobyt v síti?

Pokud mluvíme o samostatných jednotkách anonymizace (koneckonců existují také schémata ve formě kombinace jednoho nebo druhého prostředku anonymizace), lze rozlišit následující:

1) Proxy servery- existují různé typy s vlastními vlastnostmi. Na fóru pro ně existuje samostatná FAQ a další témata;

2) Služby VPN- také pracovat podle různých protokolů, které poskytovatelé nabízejí na výběr, viz jejich rozdíly a vlastnosti níže;

3) SSH tunely, byly původně vytvořeny (a dodnes fungují) pro jiné účely, ale slouží i k anonymizaci. Podle principu fungování jsou docela podobné VPN, proto je v tomto tématu budou všechny konverzace o VPN znamenat také, ale jejich srovnání bude ještě později;

4) Dedikované servery- nejzákladnější výhodou je, že odpadá problém s odhalením historie požadavků hostitele, ze kterého byly akce provedeny (jako tomu může být u VPN / SSH nebo proxy);

5) Skvělé a hrozné Tor;

6) - anonymní, decentralizovanou síť, která běží nad internetem, nepoužívá IP adresování(podrobnosti viz níže);

7) Jiné prostředky - anonymní sítě, anonymizátory a další.Pro svou nedostatečnou oblibu nebyly dosud komunitou prozkoumány (a nemají tedy relativní záruku spolehlivosti), ale jsou poměrně nadějné, viz o nich také níže;

Co by mělo být skryto, případně jaké jsou deanonymizační údaje a způsoby jejich získávání?

Hned poznamenávám, že všechny (alespoň základní) prostředky a metody pro skrytí dat v níže uvedeném seznamu budou popsány ve zbývajících otázkách tohoto FAQ. Chci také upozornit na jeden zajímavý zdroj, který se věnuje otázkám, jaké informace o sobě zanecháváme na síti přístupem k různým zařízením;

1)IP adresa, neboli nejoblíbenější identifikátor na internetu. Umožňuje najít poskytovatele uživatele a zjistit od něj přesnou adresu prostřednictvím stejné IP;

2)IP Poskytovatel DNS

, které lze „ztratit“ pomocí metody nazvané ( Úniky DNS). Je důležité si uvědomit, že k tomuto úniku může dojít při spojování HTTP/SOCKS4(v některých případech 5) + Tor! Zde je proto třeba být obzvláště opatrný;

3) Pokud většina provozu jde na internet po dlouhou dobu přes jeden uzel, například stejný Tor, pak můžete provést takzvané profilování - přiřadit určitou aktivitu určitému aliasu, který může být anonymní prostřednictvím jiných kanály;

4) Poslouchání provozu na výstupním uzlu nebo (muž uprostřed);

5) Současné připojení k anonymním a otevřeným kanálům může v některých situacích způsobit potíže, například pokud je připojení přerušeno na klientovi, oba kanály přestanou fungovat a bude možné zjistit na serveru požadovanou adresu porovnáním doby odpojení uživatelů (jedná se však o značně těžkopádný a zdaleka ne přesný způsob deanonymizace);

6) Deanonymizační činnost v anonymní relaci – využívání veřejných služeb, zejména těch, které již mají informace o tomto uživateli;

7)MAC adresa, který WiFi bod přijímá, když je k němu připojen (nebo jej lze zálohovat switchi některé z lokálních sítí, přes které byl přístup k internetu);

8) Informace z prohlížečů:

- Soubory cookie- Tento textové soubory s některými daty (obvykle jedinečnými pro každého uživatele) uloženými aplikací (často prohlížečem) pro různé úkoly, například autentizaci. Často se stává, že klient nejprve navštívil zdroj z otevřené relace, prohlížeč uložil soubory cookie a poté se klient připojil z anonymní relace, poté může server porovnat soubory cookie a vypočítat klienta;

- Flash, Java, Adobe Reader- první tři pluginy lze obecně rozlišit jako jednotlivé aplikace založené na prohlížeči. Mohou obejít proxy ( Úniky DNS), zvýrazněte IP ( IP úniky), vytvářet vlastní zdání trvanlivých cookies atd. Všechny tři (zejména Flash s tím hřeší) také často slouží jako nástroj pro zneužití některých 0denních nebo 1denních zranitelností, které někdy umožňují proniknout do samotného systému;

- JavaScript- spouští se na straně klienta, nemá tak široké možnosti z hlediska deanon, i když může poskytnout přesné informace o OS, typu a verzi prohlížeče a má také přístup k některým technologiím prohlížeče, které mohou také, například sloučit IP adresu;

- Otisk prstu prohlížeče nebo otisk prstu prohlížeče- soubor dat, které prohlížeč neustále poskytuje serveru při práci s ním, což může tvořit poměrně unikátní „digitální otisk“, podle kterého bude možné uživatele najít i v anonymní relaci nebo později po jejím ukončení;

Jak se VPN liší od proxy?

1) Komunikace mezi klientem a proxy je přenášena čistě, s pomocí VPNšifrování již probíhá;

2) Stabilita - při vytváření VPN připojení je zpravidla konstantní, odpojení vznikají zřídka, u proxy k nim dochází relativně častěji. Vše ale závisí na poskytovateli;

3) Kromě šifrování připojení poskytuje VPN anonymnější službu v tom smyslu, že se používá DNS servery VPN služby a nemůže dojít k prozrazení soukromých dat, jako je únik DNS, což není horší než prozrazení IP adresy Pravda, proxy servery SOCKS5 a SOCKS4a mají stejnou schopnost přenést službu DNS na proxy server;

4) služby VPN neveďte protokoly nebo neveďte velmi krátká období a podrobně (alespoň to říkají), většina zástupců takovéto sliby nedává;

Jak efektivní je řetězec proxy serverů?

Spíše je neefektivní, pokud se řídíte poměrem nárůstu času deanonymizace k poklesu rychlosti připojení od koncového zdroje ke klientovi. Kromě toho téměř všechny nevýhody deanonymizace, které jsou vlastní proxy serverům, nezmizí, když jsou z nich takové řetězce vytvořeny. Proto můžeme dojít k závěru, že je lepší tuto metodu nepoužívat, když je dosaženo anonymity.

FAQ o proxy serverech neříká o SOCKS4a, proč je to potřeba?

Toto je přechodná verze mezi SOCKS 4 a 5, ve které vše funguje podobně jako 4, kromě toho, že SOCKS4a přijímá pouze doménové jméno místo IP adresy zdroje a řeší to sám.

Můžete mi říci více o funkcích, výhodách a nevýhodách pronájmu dedikovaných serverů?

Dedikovaný server není určen k anonymizaci, ale k hostování aplikací, služeb a všeho ostatního, co zákazník považuje za nutné. Je důležité si uvědomit, že tenant má k dispozici samostatný fyzický stroj, který mu dává určitou záruku úplné kontroly nad tímto webem a vytváří důležitou výhodu pro anonymitu – jistotu, že historie dotazů nikam neunikne.

Vzhledem k výše uvedenému a dalším bodům můžeme zdůraznit řadu výhod tohoto nástroje z hlediska anonymizace:

1) Nastavení HTTP/SOCKS proxy nebo SSH/VPN připojení k výběru;

2) Kontrola historie požadavků;

3) Zachrání před útokem prostřednictvím Flash, Java, JavaScript, pokud používáte vzdálený prohlížeč;

No, jsou tu i nevýhody:

1) Vysoce nákladná metoda;

2) V některých zemích a priori nemůže poskytnout anonymitu, protože nájemce je povinen poskytnout o sobě údaje: pas, kreditní kartu atd.;

3) Všechna připojení k dedikovanému serveru jsou logována jeho poskytovatelem, takže zde vzniká plná moc trochu jiného plánu;

Prostřednictvím jakých protokolů VPN funguje a jaké funkce mají?

Je lepší okamžitě zvážit možnosti VPN, které v současné době existují, tedy to, co nabízejí poskytovatelé balíčků a technologií, pokud si samozřejmě nestanovíme cíl zvýšit znalosti teorie síťových protokolů(i když existují možnosti používající jediný protokol, který také zvážíme).

SSL (Secure Socket Layer) protokol secure sockets – využívá ochranu dat veřejným klíčem k ověření odesílatele a příjemce. Udržuje spolehlivost přenosu dat pomocí korekčních kódů a bezpečných hašovacích funkcí. Jeden z nejjednodušších a „nízce anonymních“ protokolů pro připojení VPN, používaný především klientskými aplikacemi VPN. Častěji je součástí nějakého připojení při vytváření VPN připojení.

PPTP (Protokol pro tunelování Point-to-Point) - používá se nejčastěji, poměrně rychle, snadno se konfiguruje, ale je považován za nejméně bezpečný ve srovnání s ostatními protějšky.

L2TP (Protokol tunelování vrstvy 2) + IPSec(často je IPSec v názvu vynechán jako pomocný protokol). L2TP zajišťuje přenos, zatímco IPSec je zodpovědný za šifrování. Tento balíček má silnější šifrování než PPTP, je odolný vůči zranitelnostem PPTP a také poskytuje integritu zpráv a ověřování stran. Existuje pouze VPN protokol IPSec nebo pouze L2TP, ale L2TP + IPSec samozřejmě poskytují více příležitostí pro ochranu a anonymizaci než samostatně.

openvpn- bezpečný, otevřený, a tedy rozšířený, umožňuje obejít mnoho zámků, ale vyžaduje samostatného softwarového klienta. Technicky to není protokol, ale implementace Technologie VPN. provádí všechny síťové operace prostřednictvím TCP nebo UDP doprava. Je také možné pracovat přes většinu proxy serverů, včetně HTTP, SOCKS, přes NAT A síťové filtry. K zabezpečení řídicího kanálu a toku dat používá OpenVPN SSLv3/TLSv1.

SSTP- stejně bezpečný jako OpenVPN, nevyžaduje samostatného klienta, ale je velmi omezený na platformách: Vista SP1, Win7, Win8. Zapouzdřuje PPP rámy PROTI IP datagramy pro síťový přenos. SSTP používá protokol řízení tunelu ke správě tunelu a odesílání datových rámců PPP. TCP spojení(port 443). Zpráva SSTP je šifrována kanálem protokolu SSL HTTPS.

Samostatně stojí za zmínku služby, které poskytují služby, jako je „DoubleVPN“, když provoz prochází 2 různými servery VPN v různých regionech, než dosáhne požadovaného uzlu. Nebo existuje ještě rigidnější řešení - "QuadVPN", kdy jsou použity 4 servery, které si uživatel může sám vybrat a uspořádat v pořadí, jaké potřebuje.

Jaké jsou nevýhody VPN?

Samozřejmě ne tak anonymní jako některé jiné služby, jako je Tor, a to nejen proto, že algoritmus a schéma jsou odlišné. Při používání VPN se také v kritických situacích budete muset více spoléhat na svědomité plnění povinností této služby (minimální logování, práce bez zálohování provozu atd.).

Dalším bodem je, že i když VPN ve většině případů skrývá IP, také zabraňuje Únik DNS, ale jsou situace, ve kterých tato metoda anonymizace také selže. A to:

1) únik IP přes WebRTC - zaručeně funguje na chrome a mozille a je implementován prostřednictvím prostého JavaScriptu;

2) Únik IP přes Flash, který inicioval připojení k serveru a předal mu IP klienta bypass VPN(i když ne vždy to funguje)

I když těmto případům lze předejít vypnutím JS, Flash a Javy v prohlížeči;

3) Při použití výchozího nastavení klienta, když je spojení přerušeno, na rozdíl od proxy serverů bude surfování po síti pokračovat přímo, již ne přes virtuální kanál, to znamená, že bude úplně bledé;

Tomu se ale lze vyhnout úpravou směrovací tabulky, kde můžete jako hlavní výchozí bránu zadat pouze bránu VPN serveru nebo překonfigurovat firewall.

Jaký je rozdíl mezi tunely SSH a VPN?

Tunel SSH není nic jiného než připojení šifrované pomocí protokolu SSH, kde jsou data šifrována na straně klienta a dešifrována u příjemce ( SSH servery). Je vytvořen pro vzdálenou bezpečnou správu OS, ale jak již bylo zmíněno výše, slouží i k anonymizaci. Podporuje 2 možnosti: prostřednictvím implementace HTTP / SOCKS proxy aplikací k přímému provozu lokální proxy server do tunelu SSH. Nebo se vytváří téměř plnohodnotné (dá se říci podobné, pokud vezmete nejnovější verze SSH a OpenSSH) VPN připojení.

VPN byla navržena tak, aby poskytovala bezpečné vzdálený přístup ke zdrojům firemní sítě, a proto se počítač připojený k serveru VPN stává součástí lokální síť a může využívat jeho služeb.

To znamená, že kromě technických drobností jsou principy fungování podobné. A hlavní rozdíl je v tom Tunel SSH je připojení typu point-to-point, zatímco připojení VPN je připojení zařízení k síti(i když specialisté mohou překonfigurovat podle svého uvážení).

Jak Tor funguje ze strany klienta?

Na netu je spousta variací odpovědí na tuto otázku, ale já se chci pokusit uvést základy co nejjednodušeji a nejstručněji, abych čtenáře nemusel prohrabávat se horami analytických a komplexních informací.

Tor je systém směrovačů přístupných pouze klientům samotného Toru, přes jehož řetězec se klient připojuje ke zdroji, který potřebuje. Ve výchozím nastavení je počet uzlů tři. používá víceúrovňové šifrování. Na základě těchto vlastností můžeme stručně popsat obecné schéma doručení datového paketu od klienta k požadovanému zdroji prostřednictvím 3 uzlů (tj. s výchozím nastavením): paket je nejprve zašifrován třemi klíči v pořadí: nejprve pro třetí uzel, poté pro druhý a nakonec pro První. Když první uzel přijme paket, dešifruje „vrchní“ vrstvu šifry (jako když loupe cibuli) a ví, kam má paket poslat dál. Druhý a třetí server dělají totéž. A přenos šifrovaných dat mezi zprostředkujícími směrovači se provádí prostřednictvím rozhraní SOCKS, což zajišťuje anonymitu ve spojení s dynamickou rekonfigurací tras. A na rozdíl od statických proxy řetězců, konfigurace cibulové routery může změnit téměř každý nový požadavek, což děkanovi jen komplikuje.

Jaké jsou výhody a nevýhody Tor?

Mezi výhody stojí za to zdůraznit:

1) Jedna z nejvyšších úrovní anonymity (se správnou konfigurací), zejména v kombinaci s jinými metodami, jako je VPN;

2) Snadné použití - staženo, použití (můžete i bez speciálního nastavení);

nedostatky:

1) Relativně nízká rychlost, protože provoz prochází řetězcem uzlů, pokaždé je dešifrován a může projít úplně jiným kontinentem;

2) Výstupní provoz lze poslouchat, a pokud se nepoužívá HTTPS, pak je dokonale filtrován pro analýzu;

3) Nemusí se uložit s povolenými pluginy - Flash, Java a dokonce od JavaScript, ale tvůrci projektu doporučují tyto případy vypnout;

4) Dostupnost serverů pro správu;

Pokud web detekuje Tor, pak neexistuje způsob, jak bych mohl k tomuto webu přistupovat anonymně pomocí něj?

Na tento web se lze dostat dvěma způsoby. S propracovanějším schématem, díky kterému je tato návštěva de facto ještě anonymnější: Tor ⇢ VPN, Umět Tor ⇢ Proxy, pokud není nutná další anonymita, ale pouze fakt utajení pomocí Tor pro server lokality, ale musíte jej použít v tomto pořadí. Ukazuje se tedy, že nejprve požadavek prochází hostiteli cibule, pak skrz VPN/Proxy a výstup vypadá jako právě VPN/Proxy(nebo obecně normální připojení).

Ale stojí za zmínku, že interakce těchto balíčků způsobuje vzrušené diskuze na fórech, zde je sekce o Tor a VPN na webu projektu cibule.

Nebo můžete použít tzv mosty (mosty) - to jsou uzly, které nejsou uvedeny v centrálním adresáři Tor'a, můžete se podívat, jak je nakonfigurovat.

Je možné nějak skrýt skutečnost používání Tor před poskytovatelem?

Ano, řešení bude téměř úplně podobné předchozímu, pouze obvod půjde v opačném pořadí a VPN připojení vklíněný mezi klienty Tor a síť cibulových routerů. Pojednání o realizaci takového schématu v praxi lze nalézt na jedné ze stránek projektové dokumentace.

Co byste měli vědět o I2P a jak tato síť funguje?

I2P- distribuovaná, samoorganizující se síť založená na rovnosti jejích účastníků, charakterizovaná šifrováním (v jakých fázích se vyskytuje a jakými způsoby), variabilními prostředníky (hops), nikde se nepoužívají IP adresy. Má vlastní webové stránky, fóra a další služby.

Při přeposílání zprávy se používají celkem čtyři úrovně šifrování ( skrz, česnek, tunel, a šifrování transportní vrstvy), před šifrováním je do každého síťového paketu automaticky přidán malý náhodný počet náhodných bajtů, aby se dále depersonalizovaly přenášené informace a ztížila se analýza obsahu a blokování přenášených síťových paketů.

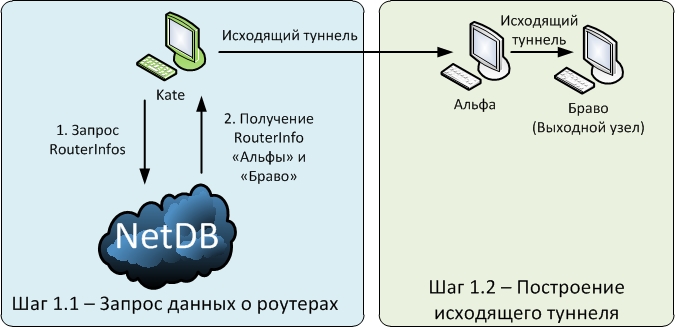

Veškerý provoz je přenášen tunely - dočasnými jednosměrnými cestami procházejícími řadou uzlů, které jsou buď příchozí nebo odchozí. Adresování je založeno na datech z tzv. síťové databáze netdb, který je tak či onak distribuován mezi všechny zákazníky I2P. netdb obsahuje:

- RouterInfos- kontaktní údaje routerů (klientů) slouží k budování tunelů (zjednodušeně jde o kryptografické identifikátory každého uzlu);

- LeaseSets- kontaktní údaje příjemců, sloužící k propojení odchozích a příchozích tunelů.

Princip interakce uzlů této sítě.

Fáze 1. Uzel „Kate“ staví odchozí tunely. Obrací se na NetDb pro data o routerech a za jejich účasti staví tunel.

Fáze 2. "Boris" staví vstupní tunel stejným způsobem jako odchozí tunel. Poté zveřejní své souřadnice nebo tzv. „LeaseSet“ do NetDb (zde je třeba poznamenat, že LeaseSet prochází odchozím tunelem).

Krok 3. Když Kate pošle zprávu Borisovi, dotáže se Borisova NetDb LeaseSet. A odešle zprávu do cílové brány přes odchozí tunely.

Za zmínku také stojí, že I2P má možnost přístupu k internetu přes speciální Outproxy, ale jsou neoficiální a kombinací faktorů jsou ještě horší než výstupní uzly Tor. Také interní stránky v I2P síti jsou přístupné z externího internetu přes proxy server. Ale u těchto vstupních a výstupních bran je vysoká pravděpodobnost ztráty části anonymity, takže musíte být opatrní a pokud možno se tomu vyhnout.

Jaké jsou výhody a nevýhody I2P sítě?

výhody:

1) Vysoká míra anonymity klienta (při jakémkoli rozumném nastavení a použití);

2) Kompletní decentralizace, která vede ke stabilitě sítě;

3) Ochrana osobních údajů: end-to-end šifrování mezi klientem a adresátem;

4) Velmi vysoký stupeň anonymity serveru (při vytváření zdroje), jeho IP adresa není známa;

nedostatky:

1) Nízká rychlost a velký čas Odezva;

2) „Váš internet“ nebo částečná izolace od internetu, se schopností se tam dostat a zvýšit pravděpodobnost deanon;

3) Neukládá před útokem prostřednictvím pluginů ( Java, Flash) A JavaScript, pokud je nevypnete;

Jaké další služby/projekty v oblasti anonymity existují?

- freenet- peer-to-peer síť distribuované ukládání dat;

- GNUnet je koordinovaná sada softwaru pro komunikaci peer-to-peer, která nevyžaduje servery;

- JAP- John Donym, založený na Tor;

- — multiplatformní software pro výměnu pošty bez serveru, rychlé zasílání zpráv a soubory pomocí šifrované sítě peer-to-peer F2F (friend-to-friend);

- Perfect Dark je japonský klient pro sdílení souborů pro Windows. Anonymita sítě Dokonalá tma je založena na odmítání používání přímých spojení mezi koncovými klienty, obskurnosti IP adresy a plné šifrování všeho, co je možné;

Další 3 projekty jsou zajímavé zejména tím, že jejich cíl – skrýt uživatele – je realizován osvobozením od závislosti poskytovatele na internetovém připojení, budováním bezdrátových sítí. Koneckonců, pak se internet stane ještě více samoorganizovaným:

- Netsukuku- Síťový elektronický technik zručný v dokonalém zabíjení, utility a kamikadze uplinking;

- BAT-MAN Lepší přístup k mobilním ad-hoc sítím;

Existují nějaká komplexní řešení pro zajištění anonymity?

Kromě svazků a kombinací různých metod, jako je kupř Tor+VPN popsané výše, můžete použít distribuce Linuxu přizpůsobené těmto potřebám. Výhodou takového řešení je, že většinu těchto kombinovaných řešení již mají, všechna nastavení jsou nastavena tak, aby poskytovala maximální počet hranic pro deanonymizátory, všechny potenciálně nebezpečné služby a software jsou vyříznuty, užitečné jsou nainstalovány, některé z nich, kromě dokumentace mějte také nápovědu, která se nedá pozdě večer ztratit ostražitost.

Z vlastní zkušenosti a některých dalších znalí lidé Volil bych distribuci Whonix, protože obsahuje nejnovější techniky pro zajištění anonymity a bezpečnosti na síti, neustále se vyvíjí a má velmi flexibilní konfiguraci pro všechny příležitosti života a smrti. Má také zajímavou architekturu ve formě dvou sestav: Brána A pracovní stanice které fungují ve spojení. Hlavní výhodou toho je, že pokud v důsledku vzhledu jakéhokoli 0-den v Tor nebo samotném OS, přes který se pokusí skrývajícího uživatele odhalit Whonix, pak bude „deanonymizována“ pouze virtuální pracovní stanice a útočník obdrží „velmi cenné“ informace jako IP 192.168.0.1 A Adresa Mac 02:00:01:01:01:01.

Za přítomnost takové funkčnosti a flexibilitu při nastavování však musíte zaplatit - to určuje složitost konfigurace OS, a proto je někdy kvůli anonymitě umístěna na konec nejvyšších operačních systémů.

Snadněji konfigurovatelné analogy jsou ty poměrně známé doporučované Snowdenem a Libertem, které lze k tomuto účelu také úspěšně použít a které mají velmi dobrý arzenál pro zajištění anonymity.

Existují nějaké další kroky k dosažení anonymity?

Ano mám. Existuje řada pravidel, která je žádoucí dodržovat i v anonymní relaci (pokud je cílem samozřejmě dosažení téměř úplné anonymity) a opatření, která je nutné před vstupem do této relace učinit. Nyní se o nich bude psát více.

1) Při použití VPN, proxy atd. vždy nastavte použití statického DNS servery poskytovatele služeb, aby se zabránilo únikům DNS. Nebo nastavte správná nastavení v prohlížeči nebo firewallu;

2) Nepoužívejte trvalé řetězce Tor, pravidelně měňte výstupní uzly (VPN servery, proxy servery);

3) Při používání prohlížeče, pokud je to možné, vypněte všechny pluginy (Java, Flash, některé další Adobe řemesla) a dokonce i JavaScript (pokud je cílem zcela minimalizovat rizika deanon), stejně jako přerušte používání cookies, uchovávání historie, dlouhodobé ukládání do mezipaměti, neumožňují odesílat HTTP hlavičky Uživatelský agent A HTTP referer nebo je vyměnit (ale tohle speciální prohlížeče potřebné pro anonymitu, většina standardních takový luxus neumožňuje), používejte minimum rozšíření prohlížeče atp. Obecně existuje další zdroj, který popisuje nastavení anonymity v různé prohlížeče, který také stojí za to kontaktovat, pokud chcete;

4) Při přístupu k síti v anonymním režimu byste měli používat „čistý“, kompletně aktualizovaný OS s nejnovějšími stabilními verzemi softwaru. Mělo by být čisté - aby bylo obtížnější odlišit jeho "otisky", prohlížeč a další software od průměrných statistik, a aktualizované, aby pravděpodobnost zachycení nějakého druhu malwaru a vytvoření určitých problémů ohrožujících práci všech prostředků soustředěných na anonymizaci je snížena;

5) Buďte opatrní, když se objeví varování o platnosti certifikátů a klíčů, abyste předešli Mitm útočí(odposlech nešifrovaného provozu);

6) Nepovolte žádnou levou aktivitu v anonymní relaci. Například pokud klient z anonymní relace navštíví jeho stránku v sociální síti. jeho ISP o tom nebude vědět. Ale sociální síť, přestože nevidí skutečnou IP adresu klienta, přesně ví, kdo přišel;

7) Nepovolit současné připojení ke zdroji anonymním a otevřený kanál(popis nebezpečí byl uveden výše);

8) Pokuste se „zamlžit“ všechny vaše zprávy a další produkty autorovy intelektuální produkce, protože autora lze s poměrně vysokou přesností určit podle žargonu, slovní zásoby a stylistiky řečových obratů. A již existují kanceláře, které se tím zabývají, takže tento faktor by se neměl podceňovat;

9) Před připojením k místní síti popř bezdrátový hotspot přístup před změnou MAC adresa;

10) Nepoužívejte žádné nedůvěryhodné nebo neověřené aplikace;

11) Je žádoucí poskytnout si „předposlední hranici“, tedy nějaký mezilehlý uzel před svou vlastní, přes který budete provádět veškerou činnost (jako je tomu u dedikovaných serverů nebo implementovaných v Whonix) tak, aby v případě překonání všech dosavadních bariér nebo infekce pracovního systému měly třetí strany přístup k intermediárnímu disku a neměly by speciální možnosti posunout se dále vaším směrem (nebo by tyto možnosti byly velmi drahé nebo vyžadovaly velmi velké množství času);

Lze to shrnout do zcela zřejmého závěru: čím anonymnější / bezpečnější technologie nebo metoda, tím menší rychlost / pohodlí při jejich používání. Někdy je ale lepší ztratit pár minut čekáním nebo strávit trochu více času a energie používáním složitých technik, než ztratit mnohem více času a dalších zdrojů následky, které mohou nastat kvůli rozhodnutí někde relaxovat.

Poslední aktualizace 18. ledna 2016 .